奇怪的是一系列研究人員 通過投射激光攻擊了 Google Home、Siri 和 Alexa 在他們身上,這不是新聞本身,它有自己的新聞本身,但仍然不能確定,因為這些助手對光的反應就像對聲音的反應一樣。

我們談到了這些 三名助手容易受到攻擊 他們遭受激光“注入”聽不見、有時甚至是看不見的光指令到設備中,導致車門解鎖、訪問網站甚至定位車輛。

Assistant、Siri 和 Alexa 被黑

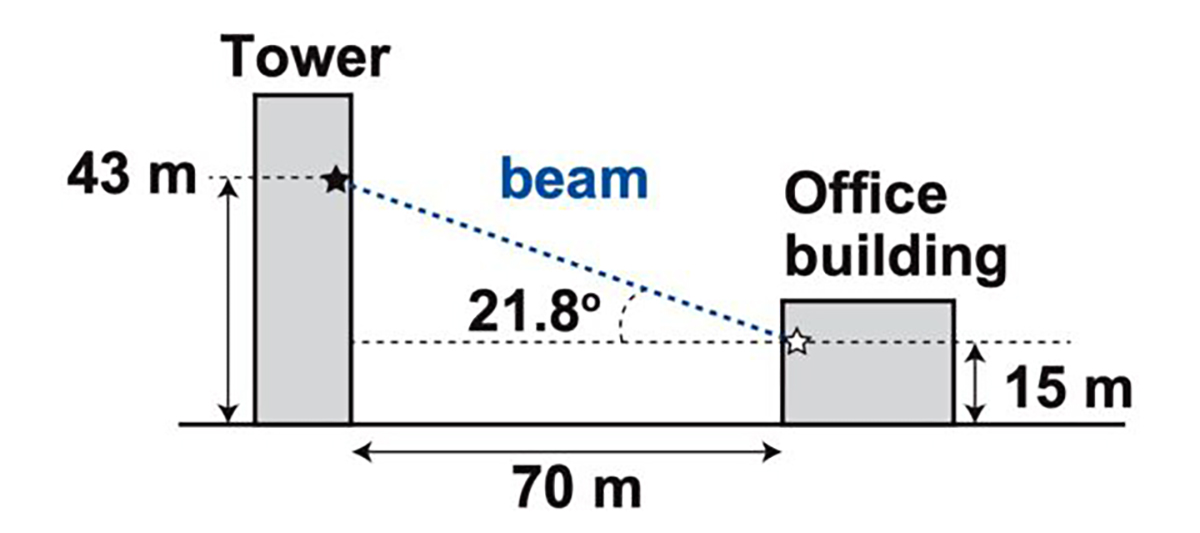

距離110米,您可以 投射低頻激光來激活這些語音系統 其中“注入”命令,然後執行各種操作。 這些研究人員甚至能夠將這些類型的光命令從一棟建築物發送到另一棟建築物,並通過玻璃發送到帶有 Google Assistant 或 Siri 的設備。

據我們所知,該攻擊利用了麥克風中的現有漏洞,並且 使用所謂的 MEMS (微機電系統)。 微型 MEMS 元件會無意中對光作出反應,就像對聲音一樣。

雖然研究人員已經在 Google Assistant、Siri、Alexa 等上測試了此類攻擊 甚至在 Facebook 門戶網站以及一小部分平板電腦和手機上,他們開始相信所有使用MEMS麥克風的設備都容易受到這些所謂的“光命令”的攻擊。

新的攻擊方式

這些類型的攻擊有許多限制。 第一個是 攻擊者必須能直接看到設備 誰想要攻擊。 第二是光線必須非常精確地聚焦在麥克風的特定部分。 另請記住,除非攻擊者使用紅外激光,否則設備附近的任何人都可以輕鬆看到該光。

這一系列研究人員的發現非常重要,原因有幾個。 不僅因為能夠攻擊這一系列管理家庭中一些重要設備的語音控制設備,而且 顯示如何進行攻擊 在幾乎真實的環境中。

備受關注的是 “物理”的原因尚未完全理解 成為“利用”或漏洞一部分的光命令。 事實上,真正了解這種情況發生的原因意味著對攻擊有更多的控制和損害。

同樣引人注目的是,這一系列的語音控制設備 他們不攜帶某種密碼或 PIN 要求。 換句話說,如果你能夠用這種類型的光發射“破解”它們,你就可以控制整個家庭,其中 Google Assistant 或 Siri 可以控制燈光、恆溫器、門鎖等。 差點就從電影裡走出來了。

低成本攻擊

我們可以想像,擁有一台激光投影儀需要花費自己的錢。 或者至少能夠實施這種類型的攻擊的成本很高。 一點也不。 攻擊的配置之一涉及 費用390美元 購買了激光筆、激光驅動器和聲音放大器。 如果吃貨多了,我們加個199美元的長焦鏡頭,就能瞄準更遠的距離。

您可能想知道這一令人驚訝的發現背後的研究人員是誰,該發現展示了一種攻擊我們在家中放置的一系列設備的新方法。 好吧,我們談到了 Takeshi Sukawara,日本電氣通信大學,以及密歇根大學的 Sara Rampazzi、Benjamin Cyr、Daniel Genkin 和 Kevin Fu。 換句話說,如果你在任何時候認為我們正在談論幻想,那麼根本不是完整的現實。

一 針對 Google Assistant、Siri 和 Alexa 語音驅動設備的新攻擊 帶有輕微的命令,並且在未來幾年將有尾巴;與 WhatsApp 整合的 Google Assistant,所以想像一下這些攻擊可以做什麼。