Điều tò mò mà một số nhà nghiên cứu Google Home, Siri và Alexa đã bị tấn công bằng cách chiếu ánh sáng laser ở họ bản thân nó không phải là tin tức, nó có cái riêng của nó, nhưng vẫn chưa biết chắc chắn vì những trợ lý này phản ứng với ánh sáng như thể nó là âm thanh.

Chúng tôi nói về những ba trợ lý dễ bị tấn công chúng bị các tia laser "tiêm" các lệnh ánh sáng không nghe được và đôi khi vô hình vào các thiết bị để mở khóa cửa, truy cập trang web hoặc thậm chí xác định vị trí xe.

Trợ lý, Siri và Alexa bị tấn công

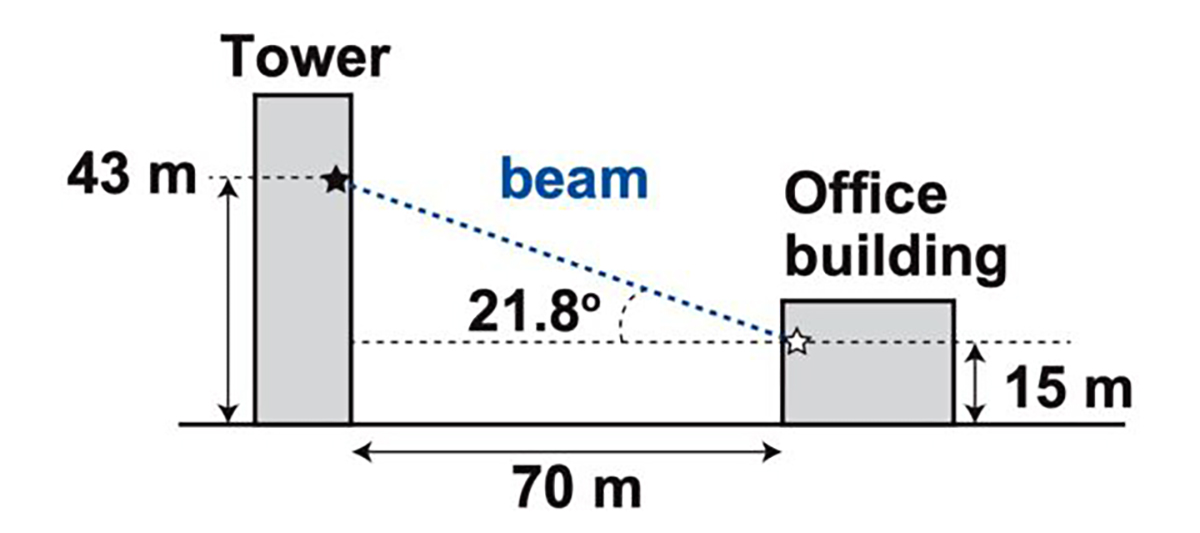

Và nó ở khoảng cách 110 mét mà từ đó bạn có thể chiếu ánh sáng laser tần số thấp để kích hoạt các hệ thống thoại đó trong đó các lệnh được "tiêm" để sau đó thực hiện nhiều hành động khác nhau. Các nhà nghiên cứu này thậm chí đã có thể gửi các loại lệnh ánh sáng này từ tòa nhà này sang tòa nhà khác và đi qua kính để tiếp cận thiết bị với Google Assistant hoặc Siri.

Theo như chúng tôi có thể nói, cuộc tấn công lợi dụng một lỗ hổng hiện có trong micrô và sử dụng cái được gọi là MEMS (hệ thống cơ điện tử). Các thành phần MEMS siêu nhỏ vô tình phản ứng với ánh sáng dưới dạng âm thanh.

Và trong khi các nhà nghiên cứu đã thử nghiệm kiểu tấn công này trên Trợ lý Google, Siri, Alexa, chẳng hạn như ngay cả trên cổng Facebook và một loạt máy tính bảng và điện thoại nhỏ, họ bắt đầu tin rằng tất cả các thiết bị sử dụng micrô MEMS đều dễ bị tấn công bởi những cái gọi là «Lệnh ánh sáng» này.

Một hình thức tấn công mới

Các kiểu tấn công này có một số hạn chế. Đầu tiên là kẻ tấn công phải có một đường ngắm trực tiếp đến thiết bị người mà bạn muốn tấn công. Thứ hai là ánh sáng phải được tập trung rất chính xác vào một phần rất cụ thể của micrô. Cũng cần lưu ý rằng trừ khi kẻ tấn công sử dụng tia laser hồng ngoại, ánh sáng sẽ dễ dàng bị nhìn thấy bởi bất kỳ ai ở gần thiết bị.

Những phát hiện của loạt nhà nghiên cứu này khá quan trọng vì một vài lý do. Không chỉ vì thực tế có thể tấn công loạt thiết bị điều khiển bằng giọng nói này mà trong nhà quản lý một số thiết bị quan trọng, mà còn cho thấy các cuộc tấn công có thể được thực hiện như thế nào trong môi trường gần như thực tế.

Điều thu hút nhiều sự chú ý là rằng lý do cho "vật lý" không được hiểu đầy đủ của các lệnh nhẹ trở thành một phần của "khai thác" hoặc lỗ hổng bảo mật. Trên thực tế, biết tại sao nó xảy ra sẽ thực sự có nghĩa là khả năng kiểm soát và thiệt hại lớn hơn đối với cuộc tấn công.

Điều đáng chú ý là loạt thiết bị điều khiển bằng giọng nói này không mang theo một số loại mật khẩu hoặc yêu cầu mã PIN. Tức là, nếu bạn có thể "hack" chúng bằng loại phát sáng này, bạn có thể kiểm soát toàn bộ ngôi nhà, trong đó Trợ lý Google hoặc Siri điều khiển đèn, bộ điều nhiệt, khóa cửa và hơn thế nữa. Gần giống như một bộ phim.

Tấn công chi phí thấp

Và chúng tôi có thể tưởng tượng rằng việc sở hữu một máy chiếu ánh sáng laser có thể khiến bạn phải trả giá. Hoặc ít nhất là chi phí cao để có thể duy trì một cuộc tấn công theo kiểu này. Không có gì. Một trong những cài đặt cho các cuộc tấn công liên quan đến chi phí $ 390 với việc thu nhận con trỏ laser, trình điều khiển laser và bộ khuếch đại âm thanh. Nếu chúng tôi đã có nhiều đồ ăn hơn, chúng tôi thêm một ống kính tele với giá 199 đô la và chúng tôi có thể nhắm mục tiêu ở khoảng cách xa hơn.

Bạn có thể tự hỏi ai là người đứng sau phát hiện đáng ngạc nhiên này cho thấy một cách mới để tấn công hàng loạt thiết bị mà tất cả chúng ta đang đưa vào nhà của mình. Chà, chúng ta nói về Takeshi Sugawara từ Đại học Truyền thông Điện tử ở Nhật Bản, và Sara Rampazzi, Benjamin Cyr, Daniel Genkin, và Kevin Fu của Đại học Michigan. Nói cách khác, nếu một lúc nào đó bạn nghĩ rằng chúng ta đang nói về chuyện tưởng tượng, hoàn toàn không phải là hiện thực.

một cuộc tấn công mới dành cho Trợ lý Google, Siri và các thiết bị vận hành bằng giọng nói Alexa với những mệnh lệnh nhẹ nhàng và điều đó sẽ có đuôi trong những năm tới; một Trợ lý Google tích hợp với WhatsApp, vì vậy hãy tưởng tượng một chút những gì có thể làm được với những cuộc tấn công đó.