สิ่งที่อยากรู้อยากเห็นของนักวิจัยจำนวนหนึ่ง Google Home, Siri และ Alexa ถูกแฮ็กโดยการฉายแสงเลเซอร์ ในนั้นไม่ใช่ข่าวเอง แต่ก็ยังไม่เป็นที่ทราบแน่ชัดเพราะตัวช่วยเหล่านี้ตอบสนองต่อแสงราวกับว่ามันเป็นเสียง

เราพูดถึงสิ่งเหล่านี้ ผู้ช่วยสามคนเสี่ยงต่อการถูกโจมตี พวกเขาต้องทนทุกข์ทรมานจากเลเซอร์ที่ "ฉีด" ไม่ได้ยินและบางครั้งก็สั่งแสงที่มองไม่เห็นเข้าไปในอุปกรณ์เพื่อทำให้ประตูปลดล็อกเยี่ยมชมเว็บไซต์หรือแม้แต่ค้นหายาน

ผู้ช่วย Siri และ Alexa ถูกแฮ็ก

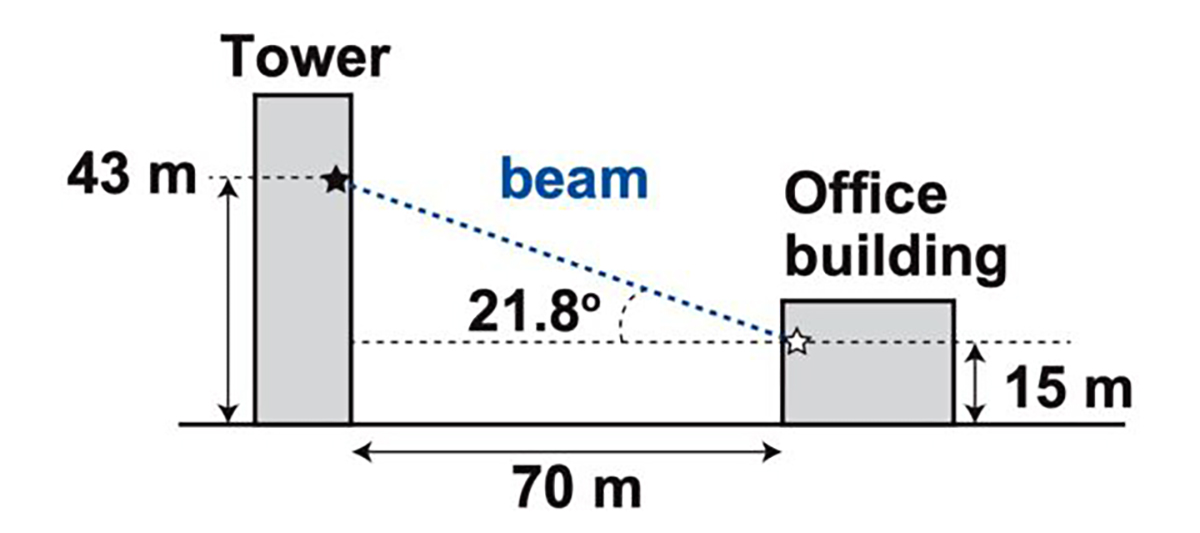

และอยู่ห่างจากจุดที่คุณสามารถทำได้ 110 เมตร ฉายแสงเลเซอร์ความถี่ต่ำเพื่อเปิดใช้งานระบบเสียงเหล่านั้น ซึ่งคำสั่งจะถูก "ฉีด" ซึ่งจะดำเนินการได้หลากหลาย นักวิจัยเหล่านี้ยังสามารถส่งคำสั่งแสงประเภทนี้จากอาคารหนึ่งไปยังอีกอาคารหนึ่งและผ่านกระจกเพื่อเข้าถึงอุปกรณ์ด้วย Google Assistant หรือ Siri

เท่าที่เราสามารถบอกได้การโจมตีใช้ประโยชน์จากช่องโหว่ที่มีอยู่ในไมโครโฟนและสิ่งนั้น ใช้สิ่งที่เรียกว่า MEMS (micro-electro-mechanical systems). ส่วนประกอบ MEMS ของกล้องจุลทรรศน์ตอบสนองต่อแสงเป็นเสียงโดยไม่ได้ตั้งใจ

และในขณะที่นักวิจัยได้ทดสอบการโจมตีประเภทนี้ใน Google Assistant, Siri, Alexa เช่น แม้แต่ในพอร์ทัล Facebook และแท็บเล็ตและโทรศัพท์ชุดเล็ก ๆพวกเขาเริ่มเชื่อว่าอุปกรณ์ทั้งหมดที่ใช้ไมโครโฟน MEMS เสี่ยงต่อการถูกโจมตีโดย«คำสั่งแสง»เหล่านี้

รูปแบบใหม่ของการโจมตี

การโจมตีประเภทนี้มีข้อ จำกัด หลายประการ อย่างแรกก็คือ ผู้โจมตีจะต้องมองเห็นอุปกรณ์โดยตรง ผู้ที่คุณต้องการโจมตี ประการที่สองคือแสงจะต้องโฟกัสอย่างแม่นยำมากในส่วนที่เฉพาะเจาะจงของไมโครโฟน นอกจากนี้โปรดทราบว่าเว้นแต่ผู้โจมตีจะใช้เลเซอร์อินฟราเรดทุกคนที่อยู่ใกล้กับอุปกรณ์จะมองเห็นแสงได้ง่าย

การค้นพบของนักวิจัยชุดนี้ค่อนข้างสำคัญด้วยเหตุผลบางประการ ไม่เพียงเพราะความสามารถในการโจมตีชุดอุปกรณ์ที่ควบคุมด้วยเสียงซึ่งในบ้านจัดการอุปกรณ์ที่สำคัญบางอย่างเท่านั้น แต่ยัง แสดงให้เห็นว่าสามารถทำการโจมตีได้อย่างไร ในสภาพแวดล้อมเกือบจริง

สิ่งที่ดึงดูดความสนใจได้มากคือ ยังไม่เข้าใจเหตุผลของ "ทางกายภาพ" ของคำสั่งแสงที่กลายเป็นส่วนหนึ่งของ "การใช้ประโยชน์" หรือช่องโหว่ ในความเป็นจริงการรู้ว่าเหตุใดจึงเกิดขึ้นจริงจะหมายถึงการควบคุมและสร้างความเสียหายมากกว่าการโจมตี

นอกจากนี้ยังโดดเด่นที่อุปกรณ์ควบคุมด้วยเสียงซีรีส์นี้ อย่าใช้รหัสผ่านหรือข้อกำหนด PIN บางประเภท. นั่นคือหากคุณสามารถ "แฮ็ก" ด้วยการปล่อยแสงประเภทนี้คุณจะควบคุมบ้านทั้งหลังที่ Google Assistant หรือ Siri ควบคุมไฟตัวควบคุมอุณหภูมิตัวล็อกประตูและอื่น ๆ ได้ เกือบจะเหมือนหนัง

การโจมตีต้นทุนต่ำ

และเราสามารถจินตนาการได้ว่าการมีเครื่องฉายแสงเลเซอร์อาจทำให้คุณเสียค่าใช้จ่าย หรืออย่างน้อยก็มีค่าใช้จ่ายสูงที่จะสามารถโจมตีรูปแบบนี้ได้ ไม่ใช่เลย. หนึ่งในการตั้งค่าสำหรับการโจมตีเกี่ยวข้องกับ ค่าใช้จ่าย 390 เหรียญ ด้วยการซื้อตัวชี้เลเซอร์ไดร์เวอร์เลเซอร์และเครื่องขยายเสียง หากเรามีนักชิมมากขึ้นแล้วเราจะเพิ่มเลนส์เทเลโฟโต้ในราคา 199 เหรียญและเราสามารถเล็งไปที่ระยะทางที่ไกลขึ้นได้

คุณอาจสงสัยว่าใครคือนักวิจัยที่อยู่เบื้องหลังการค้นพบที่น่าประหลาดใจนี้ซึ่งแสดงให้เห็นถึงวิธีใหม่ในการโจมตีชุดอุปกรณ์ที่เราทุกคนวางไว้ในบ้านของเรา เราพูดถึง Takeshi Sugawara จาก University of Electro-Communications ในญี่ปุ่นและ Sara Rampazzi, Benjamin Cyr, Daniel Genkin และ Kevin Fu จากมหาวิทยาลัยมิชิแกน กล่าวอีกนัยหนึ่งถ้าเมื่อถึงจุดหนึ่งคุณคิดว่าเรากำลังพูดถึงแฟนตาซีไม่ใช่เรื่องจริง

Una การโจมตีใหม่สำหรับอุปกรณ์ที่สั่งงานด้วยเสียงของ Google Assistant, Siri และ Alexa ด้วยคำสั่งแสงและจะมีหางในปีต่อ ๆ ไป Google Assistant ที่ทำงานร่วมกับ WhatsApp ลองจินตนาการดูว่าการโจมตีเหล่านั้นจะทำอะไรได้บ้าง