Знатижељна ствар коју многи истраживачи Гоогле Хоме, Сири и Алека су хаковани пројектовањем ласерског светла у њима нису саме вести које имају своје, али још увек се поуздано не знају јер ови помоћници реагују на светлост као да је звук.

Ми разговарамо о овима три помоћника су рањива на напад пате од ласера који „убризгавају“ нечујне и понекад невидљиве светлосне команде у уређаје који узрокују откључавање врата, посету веб локацијама или чак лоцирање возила.

Хаковани су Асистент, Сири и Алека

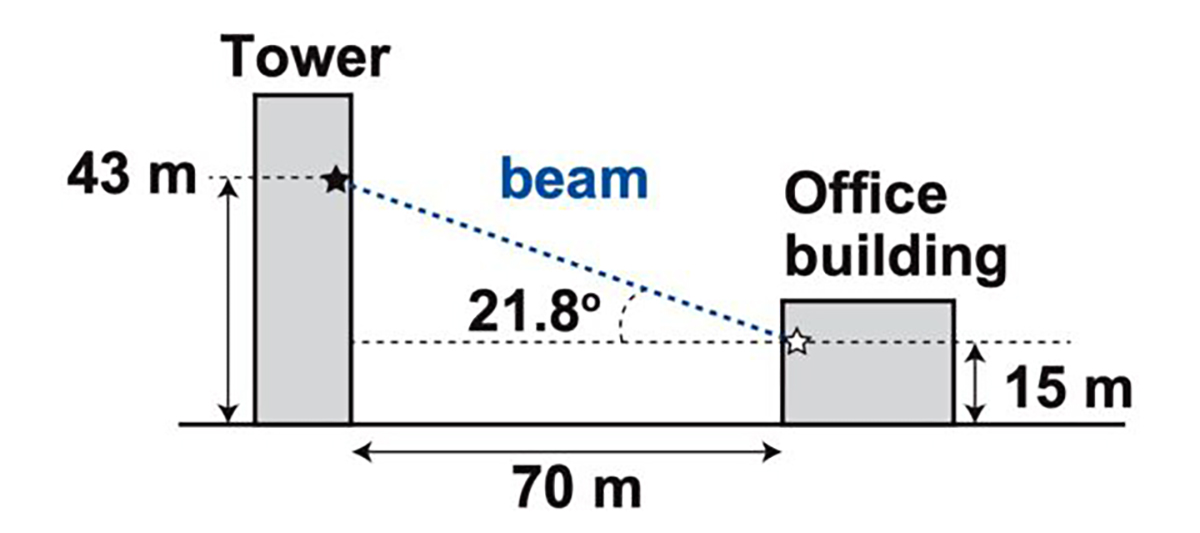

И то је на удаљености од 110 метара од које можете пројектујте ласерско светло са ниском фреквенцијом да бисте активирали те гласовне системе у којој се „убризгавају“ команде које затим извршавају најразличитије акције. Ови истраживачи су чак могли да шаљу ове врсте светлосних команди из једне зграде у другу и пролазе кроз стакло да би дошли до уређаја помоћу Гоогле Асистента или Сирија.

Колико можемо рећи, напад искориштава постојећу рањивост у микрофонима и то користите оно што се назива МЕМС (микро-електро-механички системи). Микроскопске МЕМС компоненте ненамерно реагују на светлост као звук.

И док су истраживачи тестирали ову врсту напада на Гоогле Ассистант, Сири, Алека, као нпр чак и на Фацебоок порталу и малој серији таблета и телефона, почињу да верују да су сви уређаји који користе МЕМС микрофоне подложни нападима ових такозваних «Светлосних команди».

Нови облик напада

Ове врсте напада имају бројна ограничења. Прво је то нападач мора имати директан видни правац према уређају кога желите да нападнете. Друга је да светлост мора бити врло прецизно фокусирана на врло специфичан део микрофона. Такође треба напоменути да уколико нападач не користи инфрацрвени ласер, светлост ће лако видети свако ко је близу уређаја.

Налази ове серије истраживача прилично су важни из неколико разлога. Не само тиме што можете напасти ову серију гласовно контролисаних уређаја који управљају неким важним уређајима у кући, већ и показује како се напади могу изводити у готово стварним срединама.

Оно што привлачи велику пажњу је да разлог „физичког“ није у потпуности схваћен светлосних команди које постају део „експлоатације“ или рањивости. Заправо, сазнање зашто се то догађа заправо би значило већу контролу и штету над нападом.

Такође је запањујуће да ова серија уређаја којима се управља гласом немојте носити неку врсту лозинке или захтева за ПИН. Односно, ако сте у стању да их „хакујете“ овом врстом емисије светлости, можете да контролишете читав дом у којем Гоогле помоћник или Сири контролишу светла, термостат, браве на вратима и још много тога. Скоро као у филму.

Јефтин напад

И могли смо да замислимо да вас посети ласерски пројектор светлости може коштати. Или да је бар била велика цена да би се могао извршити напад овог стила. Нимало. Једно од подешавања за нападе укључује трошак од 390 долара набавком ласерског показивача, ласерског драјвера и појачала звука. Ако већ имамо више гурмана, додамо телефото објектив за 199 долара и можемо циљати на веће раздаљине.

Можете се запитати ко иза ових истраживача стоји изненађујуће откриће које показује нови начин напада на низ уређаја које сви стављамо у своје домове. Па разговарамо о томе Такесхи Сугавара са Универзитета за електро-комуникације у Јапануи Сара Рампаззи, Бењамин Цир, Даниел Генкин и Кевин Фу са Универзитета у Мичигену. Другим речима, ако сте у неком тренутку помислили да говоримо о фантазији, никако о стварности.

А нови напад на уређаје са гласовним управљањем Гоогле Ассистант, Сири и Алека con comandos de luz y que va a traer cola en los próximos años; un Google Assistant que se integra con WhatsApp, así que imaginad un poco que se puede hacer con esos ataques.