Si вы беспокоитесь о безопасности Android, вы должны знать все то, что вам не рассказали, так как эта операционная система хранит некоторые тайны, о которых знают немногие. Все, что они вам не сказали или не говорят, кроме сервисов Google GMS, бинарных BLOB-объектов, рута и предполагаемых приложений безопасности, некоторые из которых практически не используются против кибератак.

Кроме того, также важно определить, является ли Android более или менее безопасным, чем iOS, и действительно ли он Можем ли мы что-то сделать как пользователи для повышения безопасности наших мобильных устройств.

Рут или не рут: вот в чем вопрос

Android основан на ядре Linux, но не является дистрибутивом GNU/Linux. Эта система Google очень ограничена с точки зрения возможностей пользователя со многими ограничениями. Эти ограничения можно преодолеть, будучи root, то есть привилегированным пользователем, которому можно все. НО ТЕМ НЕМЕНЕЕ, рутирование мобильного телефона имеет свои риски безопасности. Поэтому рутированный мобильный телефон не всегда безопаснее, как некоторые думают:

- преимущество:

- Неограниченные возможности администрирования, то есть больший контроль над системой.

- Превосходную производительность.

- Возможность удаления вирусов.

- Большая функциональность.

- Доступ к терминалу Linux.

- Возможность внесения изменений в безопасность.

- недостатки:

- Аннулировать гарантию.

- Вы можете быть подвержены риску того, что устройство перестанет работать (или не будет работать должным образом), если вы не сделаете это правильно.

- Если вы загрузите ПЗУ не с того сайта, оно может содержать опасные вредоносные программы.

- Проблемы с ОТА обновлениями.

- Вредоносные приложения имеют права на выполнение, поэтому не только пользователь может делать то, что хочет, но и приложения. То есть рутирование максимально увеличивает потенциальный ущерб от вредоносного кода.

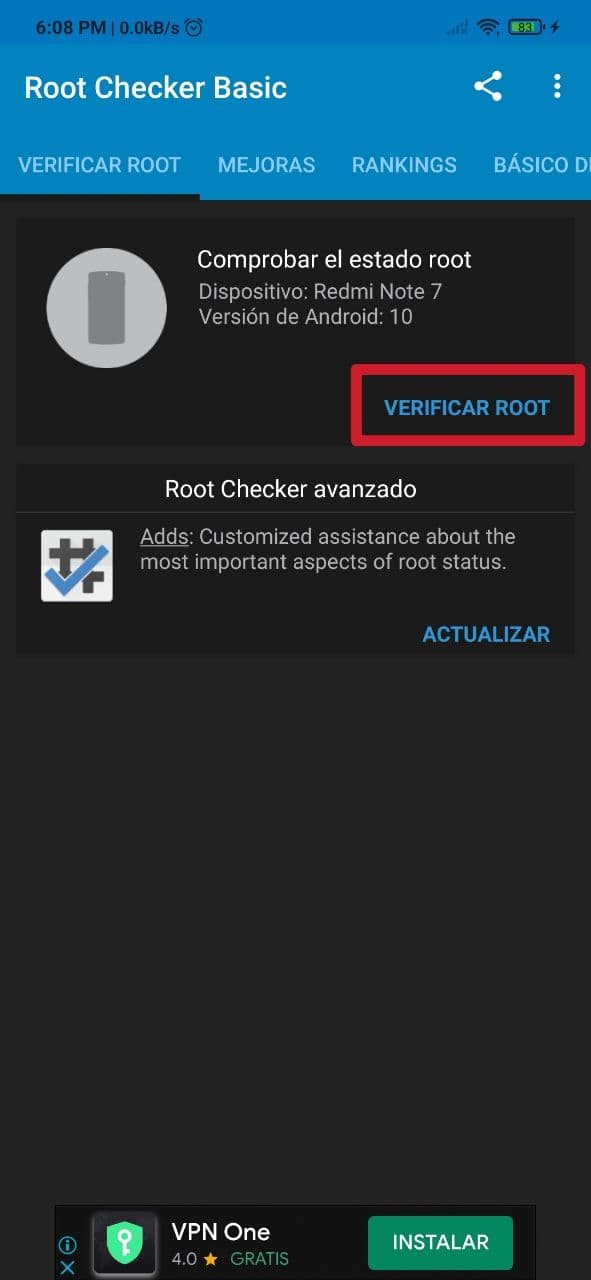

Иногда, ваш мобильный может быть рутирован без вашего ведома, так как кто-то имел к нему доступ и сделал это за вашей спиной. Причиной этого может быть установка какого-то шпионского ПО. Например, чтобы иметь возможность удаленно управлять своим мобильным телефоном, получить доступ к микрофону и слушать, что вы говорите, или к вашей камере и видеть, что вы делаете, и т. д. Это случается гораздо чаще, чем вы себе представляете, особенно у ревнивых пар, которые не доверяют друг другу. Чтобы узнать, укоренен ли он, вы можете использовать такие приложения, как Root Checker, это очень просто, и оно сообщит вам, успешно ли установлен root-доступ или нет. Если он успешно установлен, он будет представлять опасность для вашей безопасности.

Встроенная безопасность Android: SELinux

Системы Linux обычно используют AppArmor или SELinux в качестве модулей безопасности. В случае с Android используется SELinux.. Модуль, первоначально разработанный Red Hat и АНБ, вызывает недоверие у многих параноиков безопасности. Кроме того, те, кто предпочитает AppArmor, не только выбирают его за это, но и намного проще в управлении, тогда как SELinux может быть слишком сложным для понимания и эффективного использования.

Проблема в том, что Android уже поставляется с конфигурацией по умолчанию, и вы вы не можете изменить его, если вы не root. Если вы видите какие-то приложения, которые обещают внести изменения в SELinux, это либо мошенничество, либо для этого им нужен root-доступ. Единственное, что можно сделать, это просмотреть настройки конфиденциальности и безопасности, которые у вас есть в настройках Android, чтобы внимательно посмотреть, что разрешено, а что нет, и оставить мобильный телефон как можно более защищенным.

Google Play: палка о двух концах

La Магазин приложений Google Play — палка о двух концах. С одной стороны, очень практично устанавливать нужные вам приложения из надежного источника, избегая загрузки опасных .apk сторонних или неизвестных источников. Эти APK не могут быть вредоносными, но во многих случаях они будут модифицированы вредоносным кодом для кражи паролей, доступа к банковским реквизитам, использования ресурсов вашего мобильного телефона для майнинга криптовалют и т. д.

Но скрытое лицо заключается в том, что доступны миллионы приложений, и, несмотря на фильтры Google, вы всегда можете избежать некоторых вредоносных приложений, которые будут доступны для загрузки (некоторые с похожими именами или такими же, как другие, которые не являются вредоносными), и вы будете установка вредоносных программ, не осознавая этого, с последствиями, которые могут быть очень серьезными, такими как использование неизвестных приложений и источников. По этой причине лучше всего проверить, заслуживает ли доверия разработчик приложения, которое вы собираетесь установить, путем поиска информации о нем в Интернете.

Чтобы повысить безопасность вашего Google Play, вы должны следуйте этим советам:

- Защитите платежную систему которые вы используете, чтобы другие люди (или несовершеннолетние), у которых есть ваш мобильный телефон, не могли покупать приложения или услуги без вашего согласия. Для этого перейдите в настройки Google Play > Платежи и подписки > Способы оплаты > там можно управлять активными способами оплаты. С другой стороны, чтобы защитить платежи, перейдите в настройки Google Play > Настройки > Аутентификация > Требовать пароль для покупок > Для всех покупок, сделанных через это устройство.

- Воспользуйтесь опцией Играть в защите для анализа вредоносных приложений.

Антивредоносное ПО, которое не работает

Еще одной проблемой безопасности Android является антивирусное или антивирусное программное обеспечение который существует в Google Play. Не все из тех, что вы видите, работают или работают не так, как должны. Поэтому не доверяйте этим пакетам, которые сканируют систему на наличие вредоносных программ, так как они могут пропустить очень опасные угрозы. Чтобы быть в безопасности, я бы порекомендовал вам использовать эти приложения:

- КОНАН Мобильный: это бесплатное приложение, разработанное INCIBE, которое отвечает за анализ настроек безопасности вашего Android, анализ приложений, разрешений, упреждающий мониторинг сети, анализ уязвимости ваших адресов электронной почты и предлагает советы OSI. Это не антивредоносное ПО как таковое и не антивирусное программное обеспечение, но это идеальный компаньон для них.

- Антивирус AVIRA: Это бесплатное и простое в использовании антивирусное приложение, хотя у него есть платная Премиум-версия с дополнительными функциями. Причина этой рекомендации в том, что это приложение разработано в Европе для большей уверенности, и оно неплохо справляется со своей задачей.

- Безопасность мобильных устройств BitDefender: еще одно европейское и одно из лучших платных антивирусных приложений. Имеет систему защиты от вредоносных программ, онлайн-угроз, защиты информации и т.д.

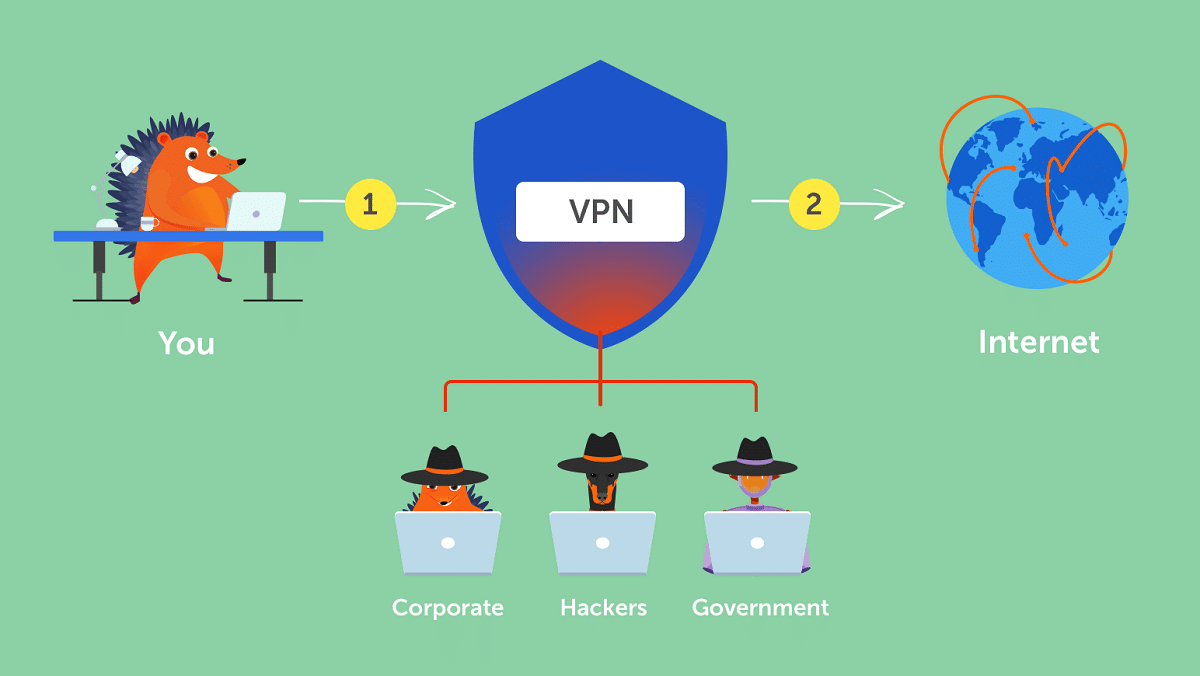

Использовать VPN

Независимо от того, насколько хороши ваши настройки безопасности Android и насколько хорошее защитное программное обеспечение вы установили, чтобы убедиться, что вы не уязвимы для атак типа MitM, шпионажа ваших паролей и т. д., лучше всего использовать VPN, с гораздо большей причиной, если вы работаете удаленно со своего мобильного устройства и обрабатываете конфиденциальные данные компании или клиентов.

Благодаря этим совсем не дорогим услугам вы сможете шифровать весь входящий и исходящий сетевой трафик, большая безопасность и что никто не может получить к нему доступ, в дополнение к предоставлению большая анонимность, с IP-адресом, отличным от реального, и без возможности вашей СПП собирать данные об использовании сети на своих серверах.

Для Android существует множество собственных VPN-приложений, но лучшая тройка которые вы должны учитывать и которые позволят вам без проблем использовать потоковые платформы:

- ExpressVPN: пожалуй, самый безопасный, быстрый, самый полный и подходящий для профессионального использования, хотя и дороже других сервисов.

- CyberGhost: лучший, если вы ищете что-то дешевое, легкое, функциональное, безопасное и простое.

- PrivateVPN: хорошая альтернатива, если вас не устраивают предыдущие.

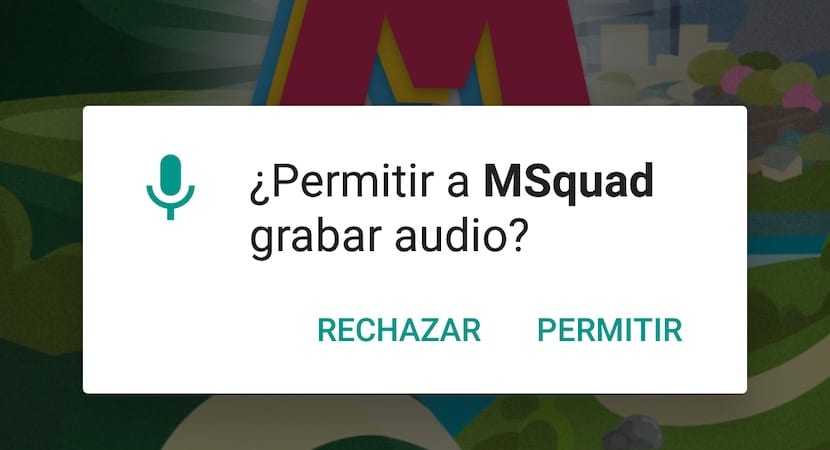

Управление разрешениями приложений

Еще одним важным моментом для обеспечения безопасности и конфиденциальности является правильное управление разрешениями установленных приложений. Достаточно не только сказать выше, чтобы установить те приложения, которым нужно меньше разрешений, но и управлять этими разрешениями. Здесь также играют роль знания пользователя и здравый смысл. Например, возвращаясь к предыдущему случаю, это приложение фонарика B, которому требуется разрешение для камеры, вашего списка контактов и хранилища, будет указывать, что оно делает что-то большее, чем освещение. Доступ к камере оправдан, так как он нужен для включения или выключения вспышки. Вместо этого доступ к вашей адресной книге или хранилищу, скорее всего, связан с отчетными данными (с использованием трекеров).

В Google Play есть несколько приложений для управления разрешениями, хотя они и не нужны, со своими собственными Настроек андроида достаточно:

- Перейдите в приложение «Настройки Android».

- Найдите раздел «Приложения».

- Разрешения

- И там вы можете увидеть и изменить разрешения, которые есть у каждого приложения.

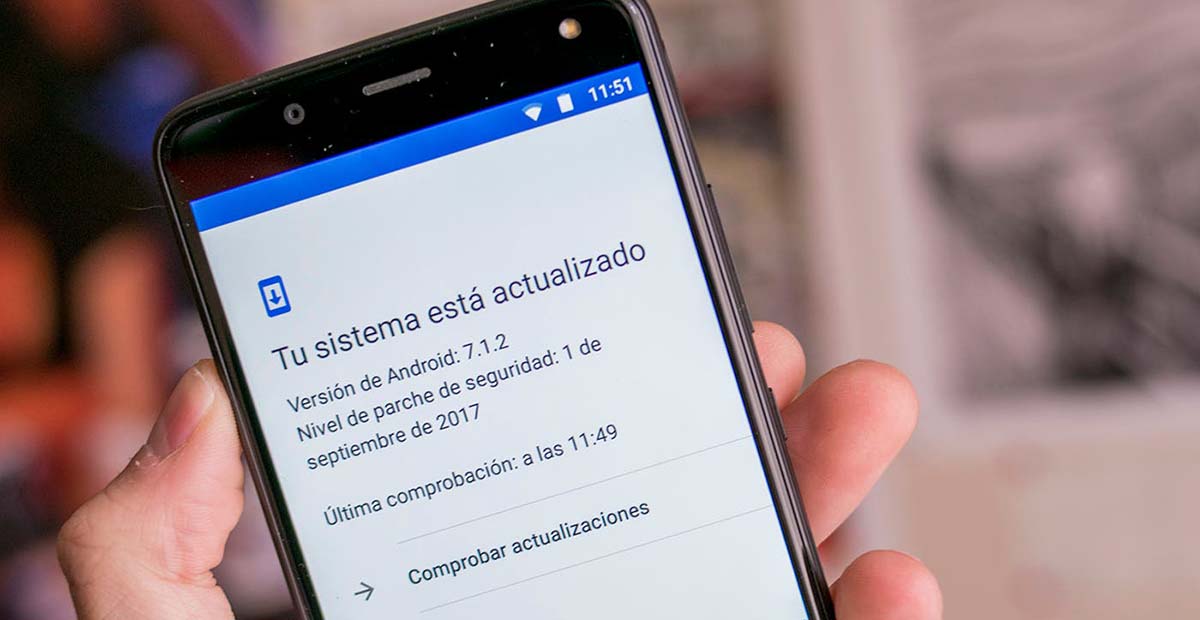

Обновленная система

Конечно, это то, о чем я не устану говорить, обновляйте операционную систему (и прошивку), а также установленные приложения, также является хорошим улучшением безопасности. Имейте в виду, что система Android или любой ее элемент могут иметь уязвимости. Будучи в курсе обновлений, вы сможете иметь последние доступные исправления безопасности, чтобы эта уязвимость была устранена и не могла быть использована киберпреступниками.

Не пренебрегайте этой частью, она важнее, чем многие думают. Всегда помни просмотреть ожидающие обновления. Чтобы обновить систему Android с помощью OTA (если поддерживается):

- Перейдите в приложение «Настройки».

- Найдите средство обновления системы (имя может отличаться в зависимости от уровня настройки пользовательского интерфейса).

- Проверьте наличие доступных обновлений.

- Загрузите и установите обновления.

En дело с приложениями:

- Зайдите в Google Play.

- Затем нажмите на свою учетную запись, чтобы получить доступ к меню конфигурации.

- Перейдите в Управление приложениями и устройствами.

- Затем перейдите на вкладку «Управление».

- И обновите приложения в списке, для которых есть ожидающие обновления.

В случае, если ваша операционная система Android имеет более старую версию, для которой больше нет поддержки и не выпускаются обновления, можно самостоятельно установить более актуальную прошивку, что вообще не рекомендуется, поскольку она может работать неправильно. если он не поддерживает ваше оборудование, или рассмотрите возможность перехода на другой новый мобильный телефон с более новой версией, в которой есть обновления по OTA (по воздуху).

Минимизируйте и вы выиграете

Сохранение мобильного телефона с наибольшим минимализмом — еще одно явное преимущество для безопасности Android. То есть это лучше оставить только те приложения, которыми вы часто пользуетесь, и удалите все те, которые вы больше не используете, а также вредоносные программы, которые обычно поставляются с мобильным телефоном с завода. Это предотвратит использование любых уязвимостей, которые могут быть в любом из этих приложений, для взлома вашего устройства. Запомните формулу:

меньше кода (меньше приложений) = меньше возможных уязвимостей

Здравый смысл и недоверие: лучшее оружие

Фишинг стал еще одной большой проблемой. Для борьбы с этой угрозой безопасности лучший инструмент, который у вас есть, называется здравым смыслом и недоверием. Они могут уберечь вас от довольно серьезных опасностей. Например, некоторые советы:

- Не открывать (не говоря уже о загрузке вложений) с подозрительные письма. Наиболее подозрительными обычно являются мошеннические электронные письма, выдающие себя за банковские учреждения, почтовое отделение, Endesa, Telefónica, налоговое агентство и т. д., таким образом заявляя о предполагаемых долгах, которые у вас есть. Они также часто те, кто дает вам что-то без условий. Иногда это могут быть сообщения на испанском языке, иногда они могут быть на другом языке, например на английском, что еще более подозрительно.

- не обращай внимания спам звонки или что они запрашивают у вас банковские реквизиты, доступ к услугам и т. д. Банк или компания никогда не попросят вас предоставить эти учетные данные по телефону. Если они это сделают, это мошенничество.

- То же самое можно применить к СМС и другие сообщения что они могут приходить через приложения для обмена мгновенными сообщениями, такие как WhatsApp, и запрашивают у вас пароли, коды и т. д., или что это люди, которых вы не добавили в повестку дня. Всегда относитесь к этому с подозрением и ничего не отправляйте. Много раз они пытаются выдать себя за вашу личность для совершения преступлений.

- Не входить подозрительные сайты и уж тем более заходить на страницы вашего банка или других сервисов, где вы зарегистрированы, по ссылкам, которые приходят вам по электронной почте и т.д. Они могут быть приманкой для ввода ваших данных доступа, и они сохранят их, перенаправив вас в настоящую сеть. Киберпреступники настолько усовершенствовали эти методы, что иногда отличить мошеннический сайт от настоящего невооруженным глазом невозможно даже при наличии SSL (HTTPS) сертификата.

- Периодически просматривайте свои аккаунты, если вы подозреваете подозрительный доступ, по возможности используйте двухэтапную проверку или измените пароль.

- В случае сомнений, будь осторожен и не рискуйте.

политика резервного копирования

Хотя в системах Android много данных синхронизировать с облакомтаких как контакты, календарь, сообщения из приложений для обмена мгновенными сообщениями и т. д., важно, чтобы у вас была активная политика резервного копирования. Не помешает время от времени делать резервную копию всех ваших данных на флешке или внешнем носителе.

Это позволит избежать проблем, например, тех, которые могут привести к поломке вашего мобильного устройства, что приведет к потере всех данных, или таких угроз, как программа-вымогатель, с помощью которого они шифруют ваши данные и просят вас заплатить в обмен на предоставление вам пароля, чтобы вы могли снова получить доступ к своим данным.

Надежные пароли

Используемые вами пароли должны соответствовать ряду минимальные требования быть в безопасности:

- Они должны иметь длина не менее 8 символов. Чем короче, тем больше уязвимость к атакам грубой силы.

- Никогда не используйте пароли, которые легко угадать социальная инженерия, например, имя вашего питомца, конкретную дату, например день рождения, вашу любимую команду и т. д.

- Никогда не используйте слова, которые есть в словаре в качестве пароля, иначе вы будете уязвимы для атак по словарю.

- Не используйте мастер-пароль для всех. Каждая служба (электронная почта, вход в ОС, банк и т. д.) должна иметь уникальный пароль. Таким образом, если они узнают одну из них, то не смогут получить доступ к другим сервисам. С другой стороны, если учитель обнаружит вас, он может получить доступ ко всем услугам с вытекающим из этого ущербом.

- Надежный пароль должен быть смесью букв нижний регистр, верхний регистр, символы и цифры.

Например, шаблон надежного пароля было бы:

d6C*WQa_7ex

Чтобы хорошо запомнить эти длинные и сложные пароли, я рекомендую вам использовать менеджер паролей, например KeePass. Таким образом, вам не нужно будет их запоминать, и они будут храниться в зашифрованной и защищенной базе данных.

Конфиденциальность: право

La неприкосновенность частной жизни - это право, но это право нарушается изо дня в день крупными технологическими корпорациями, которые используют личные данные, которые они анализируют с помощью больших данных, чтобы получить какую-то выгоду, или которые они продают третьим лицам за очень большие суммы денег. Кроме того, к ним добавляются киберпреступники, которые могут использовать эти украденные личные данные для кражи, для шантажа, для продажи в даркнете и т.д.

Стараться давайте как можно меньше данных, и свести к минимуму их утечку. В атаках на кибербезопасность один из первых этапов называется «сбор информации», и чем больше информации о вас есть у злоумышленника, тем проще будет атака и тем большего воздействия она достигнет.

некоторые советы для этого являются:

- Используйте безопасные приложения для обмена мгновенными сообщениями.

- Также используйте безопасные веб-браузеры, которые более уважительно относятся к вашей конфиденциальности. Некоторые рекомендации: Brave Browser, DuckDuck Go Privacy Browser и Firefox. Кроме того, не забудьте получить доступ к их настройкам и заблокировать всплывающие окна, файлы cookie, историю, сохраненные данные журнала и т. д. Если можете, просматривайте в режиме инкогнито.

защита от кражи

Многие антивирусные программы имеют противоугонная функция, с помощью которого можно определить с помощью GPS, где находится ваше мобильное устройство, и даже отправить команду на удаленное удаление всех данных, чтобы вор (или тот, кто найдет ваш мобильный телефон в случае его потери) не мог получить доступ к конфиденциальным данным, например банковское дело и т. Важно активировать этот тип функций на случай, если произойдет одна из таких краж. Не полагайтесь на PIN-код или шаблоны экрана, пароли доступа и т. д., они являются дополнительными положительными барьерами, но лучше не оспаривать изобретательность подозреваемого.

Для этого я рекомендую вам установить приложение Google для Android. Найти мое устройство, или то, что вы используете веб-сервис. Если на вашем мобильном телефоне активировано местоположение, вы сможете найти его, заставить его звонить, если вы потеряли его, чтобы вы могли его найти, и удаленно стереть данные в целях безопасности.

Безопасные сети, темные сети

к укрепляйте свои сети На мобильных устройствах вы должны помнить о трех основных моментах, повышающих безопасность Android:

- Не подключайтесь к ненадежные беспроводные сети, от BT у вас под рукой, или бесплатные сети Wi-Fi. Они могут быть приманкой, чтобы получить более легкий доступ к вашему устройству.

- Вы их не используете? Выключает. Вы не только экономите заряд батареи, но также можете отключить сеть Wi-Fi, Bluetooth, NFC, передачу данных. Режим полета также может быть быстрым решением для активации, хотя имейте в виду, что у вас также не будет очереди.

- Проанализируйте, если вы роутер имеет некоторую уязвимость. Если это так, обновите прошивку, если есть исправления безопасности. Например, с помощью приложения WiFi Analyzer. Есть и другие интересные приложения, такие как Fing, WiFi WPS/WPA Tester и т. д.

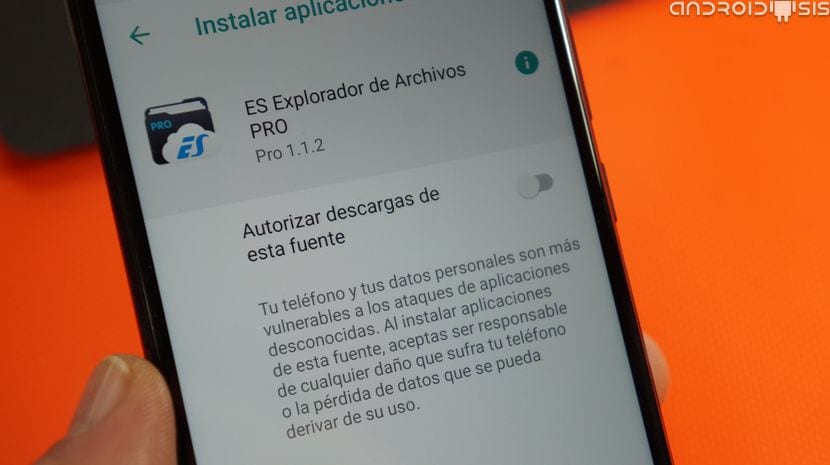

Неизвестные источники и ПЗУ

Конечно, у вас всегда должно быть разрешение на установку приложений из неизвестное происхождение выключено в вашей системе Android:

- Перейдите в настройки.

- Поиск «Неизвестных источников» в других слоях пользовательского интерфейса может называться по-другому, например, «Установить неизвестные приложения» или подобное.

- Зайдите внутрь, и вы можете отключить его или просмотреть текущие системные приложения, у которых есть это разрешение (их не должно быть).

О ромы, если вы не решите установить другую версию самостоятельно или с правами root, у вас не должно возникнуть проблем в этом отношении. Только те, кто решит установить другое ПЗУ, могут столкнуться с этими проблемами, загрузив ПЗУ со сторонних (неофициальных) веб-сайтов, которые были изменены с помощью вредоносного кода. Поэтому всегда качайте с официальных сайтов.

Двоичные BLOB-объекты, несвободное программное обеспечение и другие риски

Другие проблемы безопасности, от которых абсолютно не защищены все пользователи, независимо от используемых вами конфигураций и подключаемых модулей безопасности, вне контроля пользователя:

- Software:

- Собственный или закрытый код: когда используются проприетарные или закрытые приложения или сервисы, нет доступа к исходному коду программы и неизвестно, что она на самом деле делает (бэкдоры для разрешения удаленного доступа без согласия пользователя, отслеживание данных, знаменитая двунаправленная телеметрия, как некоторые это называют, преднамеренные или непреднамеренные уязвимости, ошибки и т. д.), помимо функций, для которых он, по-видимому, был разработан. Даже если обнаружена проблема безопасности, только разработчик программного обеспечения может исправить ее и предоставить соответствующие исправления. Но для этого вы должны доверять хорошей работе разработчика и желанию сделать это быстро.

- Манипуляции в цепочке поставок с открытым исходным кодом: бесплатное программное обеспечение с открытым исходным кодом также не избежало многих из этих зол. Исходные коды могут быть изменены для преднамеренного внедрения уязвимостей или лазеек, а также других типов вредоносного кода и т. д. Это происходит не в первый раз, поэтому доверять на 100% тоже не стоит. Однако положительным моментом является то, что любой может посмотреть исходный код и найти такие проблемы и даже исправить их самостоятельно. Поэтому в файлах, которые выставлены на всеобщее обозрение (открытые), скрыть что-то гораздо сложнее, чем в тех, к которым есть доступ только у компании или разработчика (закрытые).

- ядро:

- бинарные капли: Это модули или контроллеры (драйверы), а также прошивка с закрытым исходным кодом или проприетарная и находящаяся в ядре Linux, размещаемая компаниями, которые включают определенные функции для поддержки своих устройств. Многие с подозрением относятся к этим непрозрачным частям, так как они будут иметь те же опасности, что и закрытое программное обеспечение с отягчающим обстоятельством, они работают не в пространстве пользователя, а в привилегированном пространстве, поэтому они могут быть гораздо более вредными.

- Баги и уязвимости: конечно, ни ядро Linux, ни любая другая операционная система не являются безопасными на 100%, в нем также есть уязвимости и ошибки, которые обнаруживаются и исправляются с новыми версиями и обновлениями, хотя также верно и то, что по мере выхода новых версий есть возможности, которые добавляются другие возможные уязвимости или ошибки, которых раньше не было. Что-то, что происходит со всеми системами и программами в мире, какого бы типа они ни были.

- Аппаратные средства:

- Аппаратное обеспечение Torjan: В последнее время все чаще говорят о модифицированном железе, чтобы включить в него скрытые функции, или сделать его более уязвимым. Эти типы модификаций могут быть сделаны из RTL-проектов чипов на последних этапах разработки, даже после того, как окончательный дизайн достиг литейного завода или полупроводникового завода, изменяя маски для фотолитографии. И эти проблемы чрезвычайно трудно обнаружить, если вообще возможно. Так что, если бы какое-либо правительство или организация захотели создать угрозу безопасности для своих врагов, это был бы лучший способ.

- Уязвимости: Конечно, даже если они непреднамеренные, также могут быть аппаратные уязвимости, как это видно на примере Spectre, Meltdown, Rowhammer и т. д., и эти типы атак по сторонним каналам могут раскрыть сильно скомпрометированные данные, такие как пароли.

Съемный аккумулятор, выступы для камер и переключатели безопасности

Вы должны знать, что даже когда мобильник выключается и батарея разряжена, осталось немного энергии и терминал можно отследить. Поэтому многие преступники, чтобы избежать отслеживания, используют старые мобильные телефоны или те, которые можно снять с батареи, чтобы полностью отключить их. К сожалению, даже если не для совершения преступления, а для того, чтобы быть на 100% уверенным, что мобильник ни о чем не сообщает, батарею вынуть можно редко, почти у всех она встроенная.

Некоторые терминалы, такие как PinePhone от Pine64 и другие бренды, предназначенные для создания безопасных мобильных телефонов и повышения конфиденциальности, добавили аппаратные переключатели для отключения чувствительных модулей. То есть некоторые физические переключатели, с помощью которых вы можете отключить такие части, как камера, микрофон или модем WiFi / BT, чтобы быть в безопасности, когда вы не используете эти элементы.

Поскольку у подавляющего большинства моделей его нет, одна из немногих вещей, которые мы можем сделать, чтобы предотвратить прослушивание камеры устройства, это просто купить вкладки для покрытия это когда не пользуешься. Однако современные мультисенсорные системы для задней или основной камеры мобильных телефонов сделали это немного сложнее, хотя на передней панели это все еще возможно. Некоторые мобильные телефоны содержат детали для повышения конфиденциальности, например камеру, которую можно скрыть., что тоже приветствуется.

Я не хотел бы оставить в чернильнице биометрические датчики, такие как считыватели отпечатков пальцев, распознавание лиц или глаз. Эти данные также конфиденциальны и уникальны, поэтому не стоит попадать в чужие руки. К сожалению, производители все труднее и труднее их обойти. Например:

- Они перешли от размещения датчика отпечатков пальцев за мобильным телефоном или на одном конце к размещению их под самим экраном или в кнопке включения и выключения, поэтому у вас нет другого выбора, кроме как использовать его.

- Также есть разработки и патенты на камеры под самим экраном, еще одно препятствие, чтобы его прикрыть.

Карта памяти и USB-кабель: будьте осторожны, куда кладете их

Помимо всего сказанного выше, еще один аспект, к которому обратить внимание на карту памяти и порт данных USB. Это элементы, для которых мы не должны забывать, что они могут использоваться в качестве векторов входа для вредоносных программ. Чтобы этого избежать:

- Не подключайте телефон Android через USB-кабель к неизвестному компьютеру, например, к интернет-кафе, публичной библиотеке и т. д.

- Не вставляйте карту microSD в компьютеры, которым вы не доверяете, она может заразиться, а затем заразить ваше мобильное устройство, когда вы ее вставите.

- И, тем более, используйте microSD, который вы найдете, это может быть не оплошность, а преднамеренное действие, чтобы вы использовали его и заразили себя каким-то вредоносным ПО.

Отключите отладку прямо сейчас!

El режим отладки или отладка, Android, может быть полезен для доступа к определенным функциям или информации, важной для разработчиков, или в определенных случаях. Однако, как правило, вы не должны активировать его, так как некоторые атаки могут использовать его. Чтобы отключить этот режим:

- Зайдите в настройки Android.

- Вы можете выполнить поиск в поисковой системе по запросу «разработчик», и появятся параметры разработчика.

- Зайдите и отключите эту опцию.

Имеет ли значение происхождение смартфона?

LG Wing с вращающимся дисплеем

И последнее, но не менее важное: вы всегда должны выбирать бренды, которых нет в черных списках от некоторых правительств за их сомнительную безопасность (и я не имею в виду бренды, «наказанные» геополитическими войнами). Гораздо лучше, если они будут европейскими, хотя в этом смысле выбирать особо не из чего. Например, FairPhone, произведенный в Нидерландах и нацеленный на повышение безопасности, конфиденциальности пользователей и большей устойчивости.

Другой вариант — использовать устройства мобильные телефоны, специально ориентированные на безопасность, конфиденциальность и анонимность. Великолепные варианты для профессионального использования, такие как у Silent Circle, хотя, если вы примете во внимание все советы в этом руководстве, вы сможете выбрать тот, который вам больше нравится, и получить хороший уровень безопасности.