Si sunteți îngrijorat de securitatea Android, ar trebui să știi tot ce nu ți s-a spus, deoarece acest sistem de operare păstrează câteva secrete pe care puțini le știu. Tot ceea ce nu ți-au spus sau nu ți-au spus, dincolo de serviciile GMS Google, blob-uri binare, root și presupusele aplicații de securitate, unele dintre ele fără prea multă utilizare reală împotriva atacurilor cibernetice.

În plus, este, de asemenea, important să se stabilească dacă Android este mai mult sau mai puțin sigur decât iOS și dacă este într-adevăr Putem face ceva ca utilizatori pentru a îmbunătăți securitatea dispozitivelor noastre mobile.

Root sau nu root: aceasta este întrebarea

Android se bazează pe nucleul Linux, dar nu este o distribuție GNU/Linux. Acest sistem Google este foarte limitat în ceea ce privește capacitatea pe care o are utilizatorul, cu multe restricții. Aceste restricții pot fi depășite fiind root, adică un utilizator privilegiat care poate face orice. Dar cu toate acestea, rootarea mobilului are riscurile sale de securitate. Prin urmare, un mobil rootat nu este întotdeauna mai sigur așa cum cred unii:

- Avantaj:

- Capacitate de administrare nelimitată, adică un control mai mare asupra sistemului.

- Performanta superioara.

- Posibilitatea de a dezinstala bloatware.

- Functionalitate mai mare.

- Acces la un terminal Linux.

- Abilitatea de a face modificări de securitate.

- Dezavantaje:

- Anulați garanția.

- Este posibil să aveți riscul ca dispozitivul să nu mai funcționeze (sau să nu funcționeze așa cum ar trebui) dacă nu este făcut corect.

- Dacă descărcați ROM-ul de pe un site greșit, acesta poate include programe malware periculoase.

- Probleme cu actualizările OTA.

- Aplicațiile rău intenționate au privilegii de execuție, așa că nu numai utilizatorul poate face ceea ce dorea, ci și aplicațiile. Adică, înrădăcinarea maximizează daunele potențiale ale codului rău intenționat.

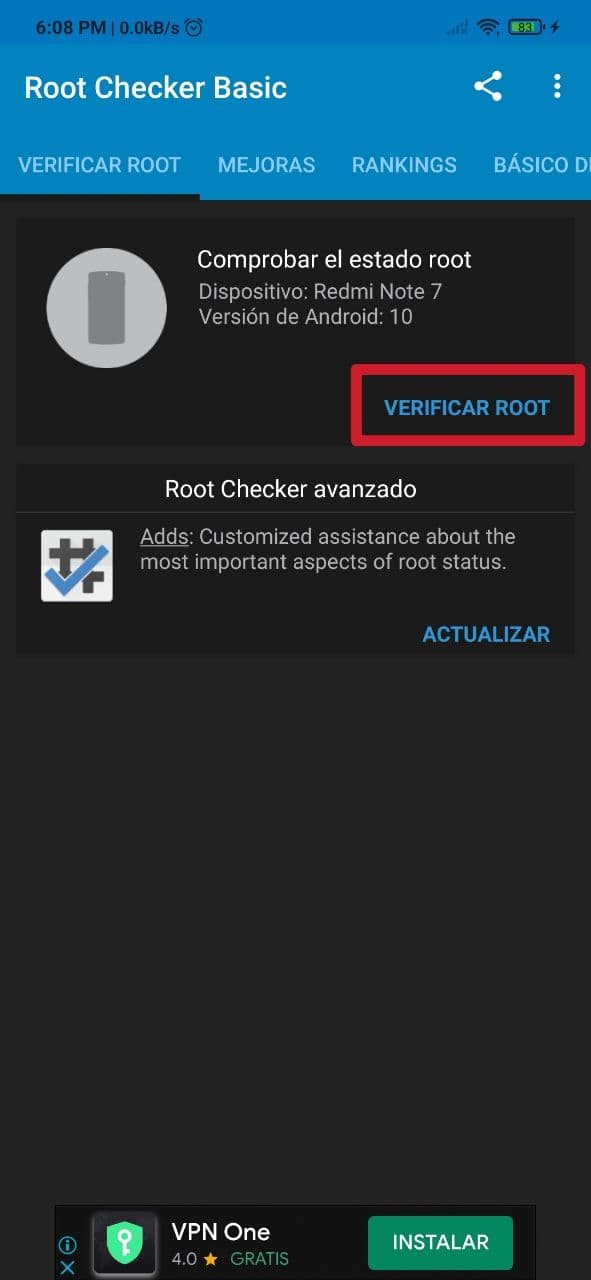

Uneori, mobilul dvs. poate fi rootat fără să știți, din moment ce cineva a avut acces la el și a făcut-o la spatele tău. Motivul pentru care faceți acest lucru poate fi instalarea unui fel de spyware. De exemplu, pentru a vă putea controla de la distanță mobilul, accesați microfonul și ascultați ceea ce spuneți, sau camera dvs. și vedeți ce faceți etc. Este mult mai frecvent decât vă imaginați, mai ales în cuplurile geloase care nu au încredere unul în celălalt. Pentru a afla dacă este rootat, poți folosi aplicații precum Root Checker, este foarte simplu și îți va spune dacă accesul root este instalat cu succes sau nu. Dacă este instalat cu succes, va reprezenta un pericol pentru securitatea dumneavoastră.

Securitate înnăscută Android: SELinux

Sistemele Linux folosesc în general AppArmor sau SELinux ca module de securitate. În cazul Android, se folosește SELinux. Un modul dezvoltat inițial de Red Hat și NSA, ceva care generează neîncredere în mulți paranoici de securitate. De asemenea, cei care preferă AppArmor nu îl aleg doar pentru asta, dar este și mult mai ușor de gestionat, în timp ce SELinux poate fi prea complex pentru a fi înțeles și pentru a le folosi bine.

Problema este că Android vine deja cu o configurație implicită și tu nu o poți schimba decât dacă ești root. Dacă vedeți unele aplicații care promit să facă modificări la SELinux, fie sunt o înșelătorie, fie au nevoie de acces root pentru a face acest lucru. Singurul lucru care se poate face este să revizuiți setările de confidențialitate și securitate pe care le aveți în Setări Android pentru a vedea cu atenție ce este permis și ce nu, și lăsați mobilul cât mai blindat.

Google Play: o sabie cu două tăișuri

La Magazinul de aplicații Google Play este o sabie cu două tăișuri. Pe de o parte, este foarte practic să instalați aplicațiile de care aveți nevoie dintr-o sursă de încredere, evitând descărcarea .apk periculoase de la terțe părți sau surse necunoscute. Este posibil ca aceste APK-uri să nu fie rău intenționate, dar în multe cazuri vor fi modificate cu cod rău intenționat pentru a fura parole, a accesa detalii bancare, a folosi resursele mobilei pentru a extrage criptomonede etc.

Dar fața ascunsă este că există milioane de aplicații disponibile și, în ciuda filtrelor Google, poți oricând scăpa de unele aplicații rău intenționate care vor fi disponibile pentru descărcare (unele cu nume similare sau la fel ca altele care nu sunt rău intenționate) și vei fi instalând malware fără să-ți dai seama, cu consecințe care pot fi foarte grave, cum ar fi utilizarea de aplicații și origini necunoscute. Din acest motiv, cel mai bine este să verificați dacă dezvoltatorul aplicației pe care urmează să o instalați este de încredere căutând informații despre el pe Internet.

Pentru a îmbunătăți securitatea pe Google Play, trebuie urmați aceste sfaturi:

- Protejați sistemul de plată pe care le utilizați astfel încât alte persoane (sau minori) care au mobilul dvs. să nu poată cumpăra aplicații sau servicii fără consimțământul dvs. Pentru a face acest lucru, accesați Setări Google Play> Plăți și abonamente> Metode de plată> acolo puteți gestiona metodele de plată active. Pe de altă parte, pentru a proteja plățile accesați setările Google Play > Setări > Autentificare > Solicitați parola pentru achiziții > Pentru toate achizițiile efectuate prin acest dispozitiv.

- Utilizați opțiunea Joacă Protect pentru a analiza aplicațiile dăunătoare.

Antimalware care nu funcționează

O altă problemă de securitate Android este software antivirus sau anti-malware care există pe Google Play. Nu toate cele pe care le vedeți funcționează sau nu funcționează așa cum ar trebui. Prin urmare, nu aveți încredere în aceste pachete care scanează sistemul pentru malware, deoarece ar putea rata amenințări foarte periculoase. Pentru a fi în siguranță, vă recomand să utilizați aceste aplicații:

- CONAN Mobile: este o aplicație gratuită dezvoltată de INCIBE și este responsabilă pentru analiza setărilor de securitate ale Android, analiza aplicațiilor, permisiunile, monitorizarea proactivă a rețelei, analizarea dacă adresele dvs. de e-mail sunt vulnerabile și oferă sfaturi OSI. Nu este un antimalware ca atare și nici un software antivirus, dar este un însoțitor perfect pentru ei.

- Antivirus AVIRA: Este o aplicație antivirus gratuită și ușor de utilizat, deși are o versiune Premium plătită, cu funcții suplimentare. Motivul acestei recomandări este că este o aplicație dezvoltată în Europa, pentru mai multă încredere, și își face treaba destul de bine.

- BitDefender Mobile Security: un alt european și unul dintre cele mai bune pe care le puteți găsi când vine vorba de o aplicație antivirus plătită. Are un sistem de protecție împotriva programelor malware, amenințărilor online, protecție a informațiilor etc.

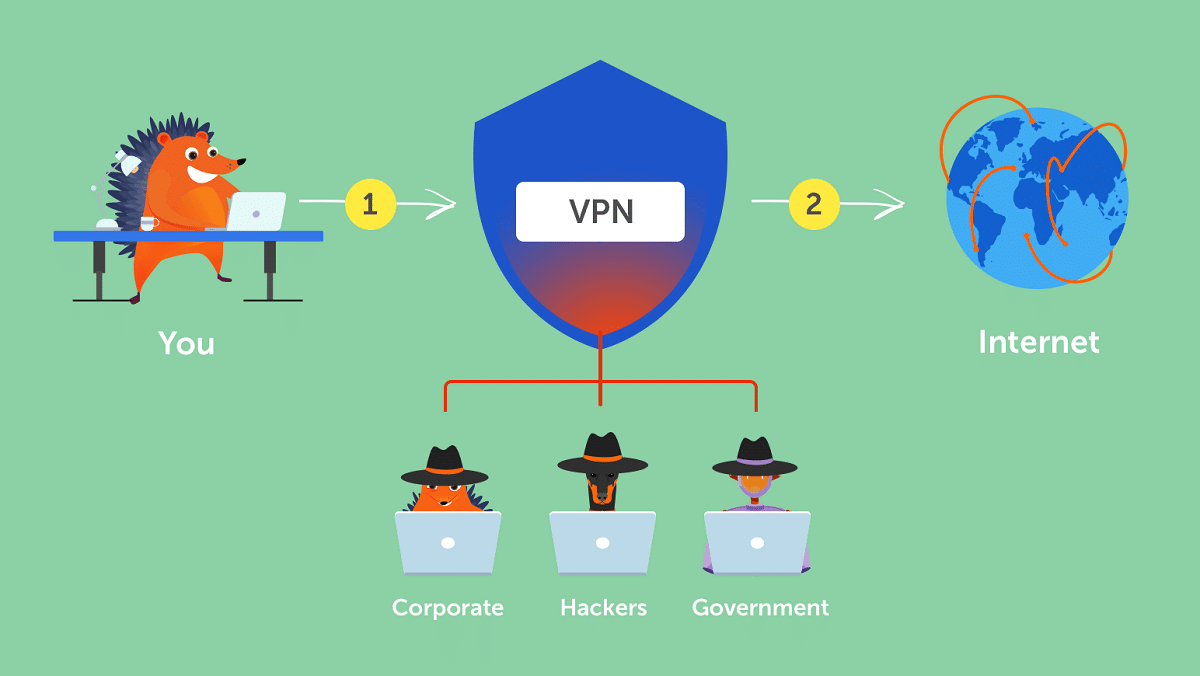

Utilizați VPN

Indiferent cât de bune sunt setările dvs. de securitate Android și indiferent cât de bun ați instalat software-ul de protecție, pentru a vă asigura că nu sunteți vulnerabil la atacuri de tip MitM, spionarea parolelor dvs. etc., cel mai bine este să utilizați un VPN, cu mult mai mult motiv dacă faceți telecommuta cu dispozitivul mobil și gestionați datele sensibile ale companiei sau ale clienților.

Datorită acestor servicii, care nu sunt deloc costisitoare, veți putea cripta tot traficul de rețea de intrare și de ieșire, pentru a o mai mare securitate și că nimeni nu îl poate accesa, pe lângă faptul că oferă mai mare anonimat, cu un IP diferit de cel real și fără ca IPS-ul tău să poată colecta date despre utilizarea rețelei pe serverele sale.

Există multe aplicații VPN native pentru Android, dar cei trei cei mai buni pe care ar trebui să le luați în considerare și care vă vor permite să utilizați fără probleme platformele de streaming sunt:

- ExpressVPN: poate cel mai sigur, cel mai rapid, cel mai complet și potrivit pentru uz profesional, deși este și mai scump decât alte servicii.

- CyberGhost: cel mai bun dacă căutați ceva ieftin, ușor, funcțional, sigur și simplu.

- PrivateVPN: o alternativa buna daca nu esti multumit de cele anterioare.

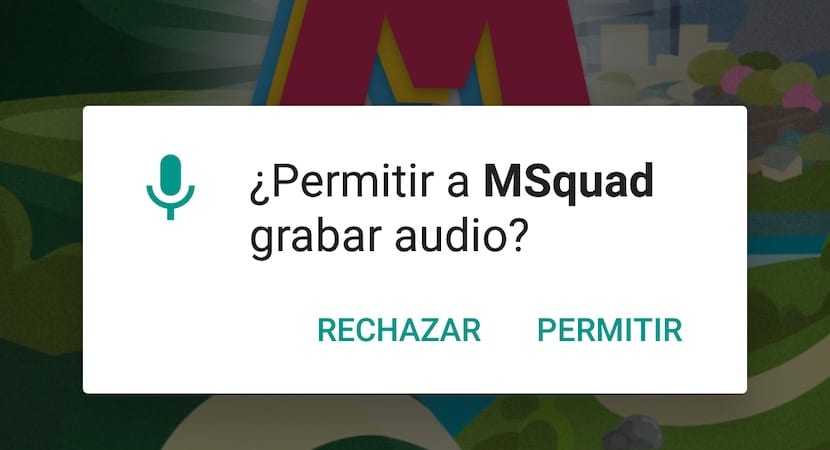

Gestionați permisiunile aplicației

Un alt punct esențial pentru a menține securitatea și confidențialitatea bună este gestionarea bine a permisiunilor aplicațiilor dvs. instalate. Nu numai că este suficient să spui mai sus, să instalezi acele aplicații care au nevoie de mai puține permisiuni, dar și gestionați aceste permisiuni. Aici intervin și cunoștințele utilizatorului și bunul simț. De exemplu, revenind la cazul anterior, acea aplicație de lanternă B care are nevoie de permisiunea camerei, a listei de contacte și a spațiului de stocare va indica faptul că face ceva mai mult decât iluminare. Accesul la cameră este justificat, deoarece aveți nevoie de el pentru a aprinde sau a opri lumina blițului. În schimb, accesul la calendar sau stocare se datorează probabil datelor raportate (folosind instrumente de urmărire).

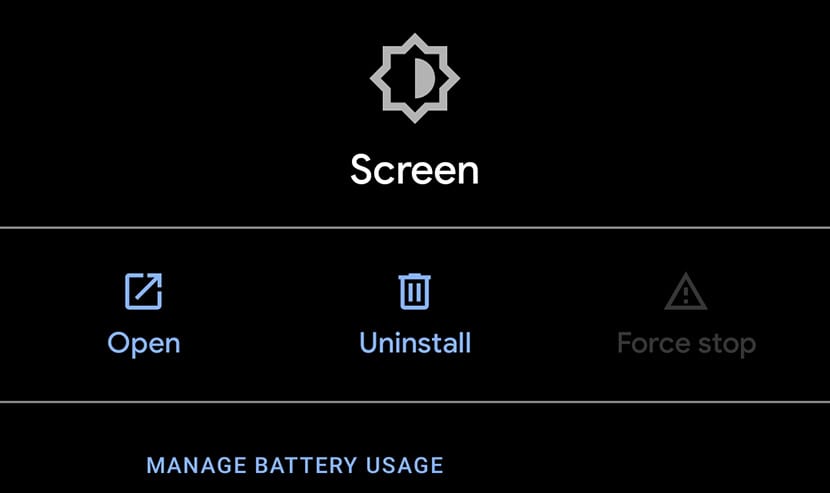

Există unele aplicații pe Google Play pentru a gestiona permisiunile, deși nu sunt necesare, cu propriile lor Setările Android sunt suficiente:

- Accesați aplicația Setări Android.

- Căutați secțiunea Aplicații.

- Permisiuni

- Și acolo puteți vedea și modifica permisiunile pe care le are fiecare aplicație.

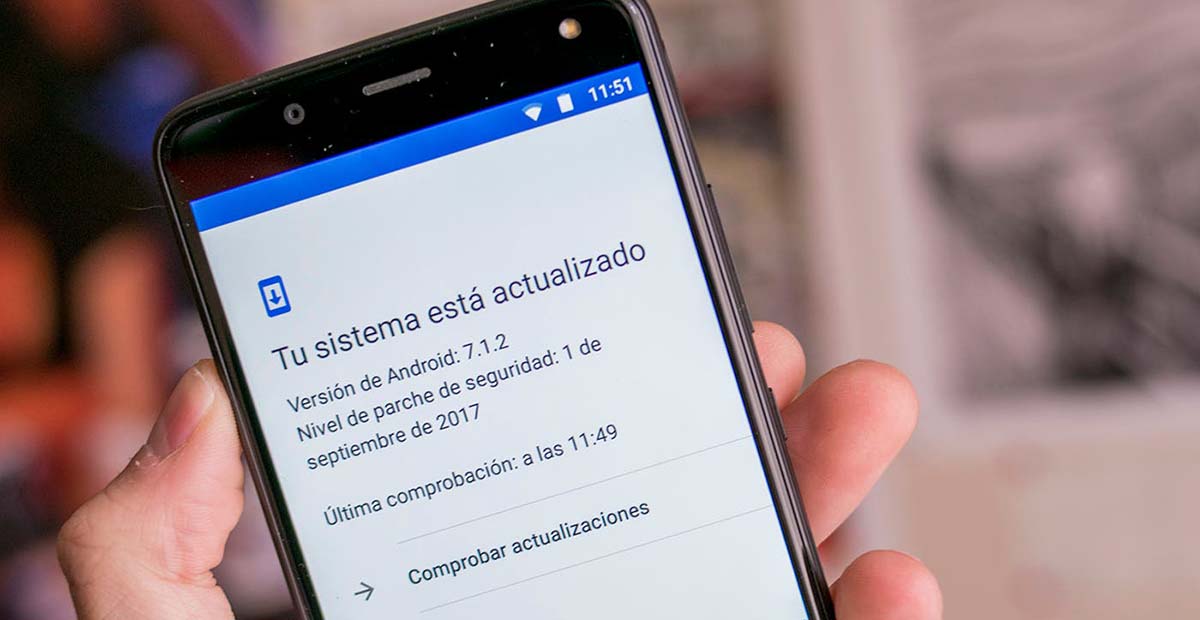

Sistem actualizat

Desigur, este ceva ce nu mă voi obosi să spun, mențineți actualizat sistemul de operare (și firmware-ul), precum și aplicațiile instalate, este, de asemenea, o îmbunătățire a securității. Rețineți că sistemul Android sau oricare dintre elementele sale pot avea vulnerabilități. Fiind cel mai recent în actualizări, veți putea avea la dispoziție cele mai recente patch-uri de securitate, astfel încât această vulnerabilitate să fie rezolvată și să nu poată fi exploatată de infractorii cibernetici.

Nu neglijați această parte, este mai importantă decât cred mulți. Amintiți-vă mereu revizuiți actualizările în așteptare. Pentru a vă actualiza sistemul Android prin OTA (dacă este acceptat):

- Accesați aplicația Setări.

- Găsiți programul de actualizare a sistemului (numele poate varia în funcție de stratul de personalizare a interfeței de utilizare).

- Verificați actualizările disponibile.

- Descărcați și instalați actualizările.

En cazul aplicațiilor:

- Accesați Google Play.

- Apoi faceți clic pe contul dvs. pentru a accesa meniul de configurare.

- Accesați Gestionați aplicațiile și dispozitivele.

- Apoi accesați fila Gestionare.

- Și actualizați aplicațiile din listă care au actualizări în așteptare.

În cazul în care sistemul dvs. de operare Android are o versiune mai veche pentru care nu mai există suport și nu sunt lansate actualizări, opțiunile sunt să instalați singur un ROM mai actual, ceea ce nu este deloc recomandat, deoarece este posibil să nu funcționeze corect dacă nu are suport pentru hardware-ul dvs. sau luați în considerare trecerea la un alt mobil nou cu o versiune mai recentă care are actualizări de la OTA (Over The Air).

Minimizați și veți câștiga

Păstrarea telefonului mobil cu cel mai mare minimalism este un alt avantaj clar pentru securitatea Android. Aia este este mai bine să lăsați doar aplicațiile pe care le folosiți frecvent, și dezinstalează toate cele pe care nu le mai folosești, precum și bloatware-ul cu care mobilul vine de obicei din fabrică. Acest lucru va împiedica exploatarea oricăreia dintre vulnerabilitățile pe care le-ar putea avea oricare dintre aceste aplicații pentru a vă compromite dispozitivul. Amintiți-vă formula:

mai puțin cod (mai puține aplicații) = mai puține vulnerabilități posibile

Bunul simț și neîncredere: cea mai bună armă

Phishing-ul a devenit o altă mare problemă. Pentru a combate această amenințare la securitate, cel mai bun instrument pe care îl aveți la dispoziție se numește bunul simț și neîncredere. Ele te pot salva de pericole destul de importante. De exemplu, câteva sfaturi sunt:

- Nu deschideți (darămite descărcați atașamente) din e-mailuri suspecte. Cele mai suspecte provin de obicei din email-uri frauduloase care se prezintă drept entități bancare, Poștă, Endesa, Telefónica, Agenție Fiscală etc., pretinzând astfel presupusele datorii pe care le aveți. Sunt frecventi si cei care iti dau ceva fara conditii. Uneori pot fi mesaje în spaniolă, alteori pot fi într-o altă limbă precum engleza, ceva și mai suspect.

- nu acorda atentie apeluri spam sau că îți cer detalii bancare, acces la servicii etc. O bancă sau o companie nu vă va cere niciodată aceste acreditări prin telefon. Dacă o fac, este o înșelătorie.

- La fel se poate aplica SMS și alte mesaje că pot ajunge prin aplicații de mesagerie instantanee precum WhatsApp și care îți cer parole, coduri etc., sau că sunt persoane pe care nu le-ai adăugat în agendă. Fii mereu suspicios și nu trimite nimic. De multe ori ei caută să-ți uzurpe identitatea pentru crime.

- Accesul Interzis site-uri web suspecte si mult mai putin acces la paginile bancii tale sau la alte servicii unde esti inregistrat din link-uri care ajung la tine prin email etc. Ele pot fi momeli pentru a vă introduce datele de acces și le vor păstra, redirecționându-vă către web-ul real. Criminalii cibernetici au perfecționat atât de mult aceste metode încât uneori este imposibil să distingem cu ochiul liber site-ul fraudulos de cel real, chiar și cu un certificat SSL (HTTPS).

- Verificați periodic conturile dvs, dacă bănuiți că accesați suspect, utilizați verificarea în doi pași acolo unde este posibil sau schimbați parola.

- Cand ai dubii, fii precaut si nu risca.

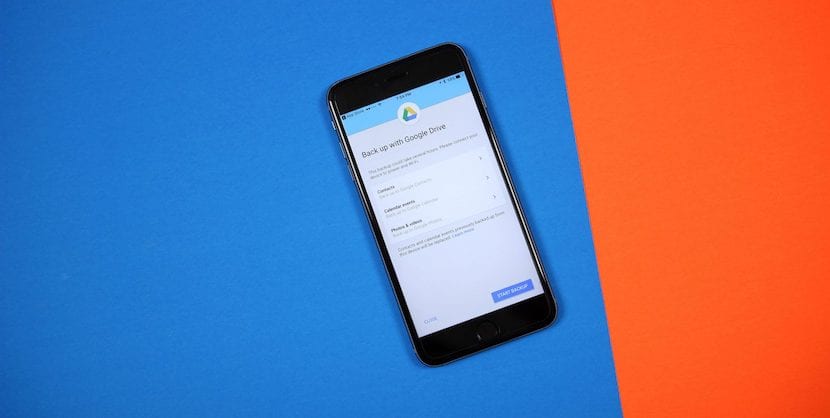

politica de backup

Deși în sistemele Android o mulțime de date este sincronizați cu cloud-ulprecum contacte, calendar, mesaje din aplicațiile de mesagerie instantanee etc., este important să aveți o politică de rezervă proactivă. Nu strică că din când în când faci o copie de rezervă a tuturor datelor tale pe un pen drive sau un mediu de stocare extern.

Acest lucru va evita probleme, cum ar fi cele care v-ar putea produce o defecțiune a dispozitivului dvs. mobil care vă face să pierdeți toate datele sau amenințări precum ransomware-ul, prin care îți criptează datele și îți cer o plată în schimbul furnizării parolei pentru a-ți putea accesa din nou datele.

Parole puternice

Parolele pe care le utilizați trebuie să îndeplinească o serie de cerințe minime a fi in siguranta:

- Ar trebui sa aiba cel puțin 8 caractere sau mai multe. Cu cât este mai scurt, cu atât mai vulnerabil la atacurile cu forță brută.

- Nu utilizați niciodată parole care pot fi ușor de ghicit Inginerie sociala, cum ar fi numele animalului tău de companie, o anumită dată, cum ar fi ziua ta de naștere, echipa ta preferată etc.

- Nu folosiți niciodată cuvinte care sunt în dicționar ca parolă, sau veți fi vulnerabil la atacurile de dicționar.

- Nu folosiți o parolă principală pentru toți. Fiecare serviciu (e-mail, sistem de conectare, bancă,...) trebuie să aibă o parolă unică. Astfel, dacă află pe unul dintre ei, nu vor putea accesa alte servicii. Pe de altă parte, dacă un profesor te descoperă, poate avea acces la toate serviciile, cu prejudiciul pe care acest lucru îl presupune.

- Parola puternică trebuie să fie un amestec de litere litere mici, majuscule, simboluri și numere.

De exemplu, a șablon de parolă puternică ar putea:

d6C*WQa_7ex

Pentru a vă putea aminti bine aceste parole lungi și complicate, vă recomand să utilizați a manager de parole precum KeePass. În acest fel, nu va trebui să le amintiți și le veți avea într-o bază de date criptată și securizată.

Confidențialitate: un drept

La intimitatea este un drept, dar este un drept încălcat zi de zi de mari corporații tehnologice care folosesc date personale pe care le analizează cu Big Data pentru a obține un fel de beneficiu sau pe care le vând unor terți pentru sume foarte suculente de bani. În plus, li se adaugă infractorii cibernetici, care ar putea folosi aceste date personale furate pentru furt, pentru șantaj, pentru vânzare pe deep/dark web etc.

încerca oferi cât mai puține dateși minimizați scurgerea acestora. În atacurile de securitate cibernetică, una dintre primele etape se numește „adunare de informații”, iar cu cât un atacator are mai multe informații despre tine, cu atât atacul va fi mai ușor și va avea un impact mai mare.

unele sfaturi pentru asta sunet:

- Utilizați aplicații securizate de mesagerie instantanee.

- De asemenea, utilizați browsere web sigure care respectă mai mult confidențialitatea dvs. Unele recomandări sunt Brave Browser, DuckDuck Go Privacy Browser și Firefox. De asemenea, nu uitați să accesați setările acestora și să blocați ferestrele pop-up, cookie-urile, istoricul, datele de jurnal stocate etc. Dacă puteți, navigați în modul incognito.

protecție anti-furt

Multe programe antivirus au functie antifurt, cu care să poți detecta prin GPS unde se află dispozitivul tău mobil și chiar să trimiți o comandă de ștergere a tuturor datelor de la distanță pentru ca hoțul (sau cine îți găsește mobilul în caz de pierdere) să nu aibă acces la date sensibile, precum bancare etc. Este important să activați acest tip de funcții în cazul în care apare unul dintre aceste furturi. Nu vă bazați pe PIN, sau modele de ecran, parole de acces etc., acestea sunt bariere pozitive suplimentare, dar cel mai bine este să nu contestați ingeniozitatea suspectului.

Pentru aceasta, vă recomand să instalați aplicația Google pentru Android Găsiți dispozitivul meu, sau ce folosești serviciul web. Dacă aveți locația activată pe mobil, veți putea să o localizați, să o faceți să sune în cazul în care ați pierdut-o, astfel încât să o puteți găsi și să ștergeți datele de la distanță pentru securitate.

Rețele sigure, rețele întunecate

la consolidați-vă rețelele Pe dispozitivele mobile, ar trebui să țineți cont de trei puncte fundamentale care îmbunătățesc securitatea Android:

- Nu vă conectați la rețele fără fir de încredere, de la BT la îndemână, sau rețele WiFi gratuite. Ele pot fi momeli pentru a obține un acces mai ușor la dispozitivul dvs.

- Nu le folosești? Se oprește. Nu numai că economisiți bateria, dar puteți dezactiva și rețeaua WiFi, Bluetooth, NFC, date. Modul Avion poate fi, de asemenea, o soluție rapidă de activat, deși rețineți că nici nu veți avea o linie.

- Analizează dacă tu routerul are o oarecare vulnerabilitate. Dacă da, actualizați firmware-ul dacă există corecții de securitate. De exemplu, cu aplicația WiFi Analyzer. Există și alte aplicații interesante precum Fing, WiFi WPS/WPA Tester etc.

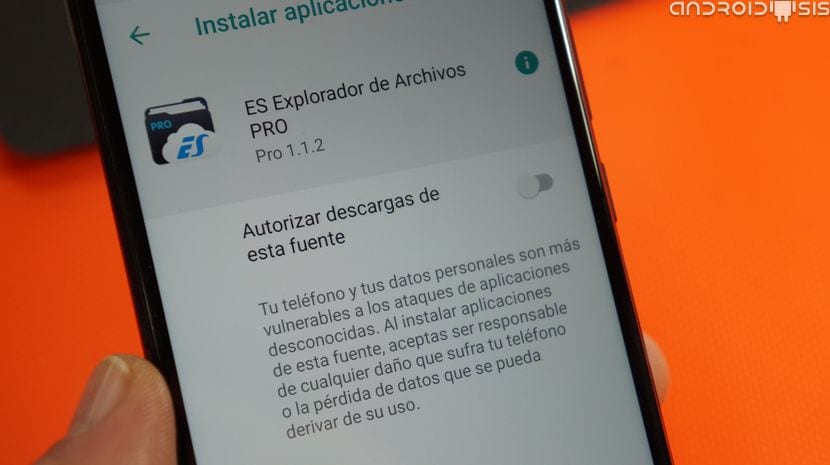

Surse și ROM-uri necunoscute

Desigur, ar trebui să aveți întotdeauna permisiunea de a instala aplicații de la origini necunoscute dezactivate pe sistemul dvs. Android:

- Mergi la Setari.

- Găsirea „Surselor necunoscute” în alte straturi UI poate fi numită ceva diferit, cum ar fi „Instalare aplicații necunoscute” sau similar.

- Intrați în interior și îl puteți dezactiva sau puteți vedea aplicațiile de sistem curente care au această permisiune (nu ar trebui să existe).

Cu privire la rom-urile, dacă nu vă decideți să instalați o altă versiune pe cont propriu, sau root, nu ar trebui să aveți nicio problemă în acest sens. Doar cei care decid să instaleze un alt ROM se pot confrunta cu aceste probleme, prin descărcarea de ROM-uri de pe site-uri web terțe (neoficiale), care au fost modificate cu cod rău intenționat. Prin urmare, descărcați întotdeauna de pe site-urile web oficiale.

Blob-uri binare, software proprietar și alte riscuri

Alte probleme de securitate împotriva cărora toți utilizatorii sunt total neprotejați, indiferent de configurațiile și pluginurile de securitate pe care le utilizați, sunt cele care în afara controlului utilizatorului:

- Software:

- Cod proprietar sau închis: atunci când sunt utilizate aplicații sau servicii proprietare sau cu sursă închisă, nu există acces la codul sursă al programului și nu se știe cu siguranță ce face de fapt (backdoors pentru a permite accesul la distanță fără acordul utilizatorului, urmărirea datelor, celebrul bidirecțional telemetrie pe care unii o numesc, vulnerabilități intenționate sau neintenționate, bug-uri etc.), în afară de funcțiile pentru care aparent a fost conceput. Chiar dacă este detectată o problemă de securitate, dezvoltatorul de software este singurul care o poate corecta și furniza corecțiile corespunzătoare. Dar pentru asta, trebuie să ai încredere în munca bună a dezvoltatorului și în voința de a o face rapid.

- Manipulare în lanțul de aprovizionare open source: nici software-ul gratuit și open source nu scapă de multe dintre aceste rele. Codurile sursă ar putea fi modificate pentru a introduce în mod intenționat vulnerabilități, sau uși din spate, precum și alte tipuri de cod rău intenționat etc. Nu este prima dată când se întâmplă, așa că nici nu trebuie să ai încredere 100% în el. Cu toate acestea, lucrul pozitiv este că oricine poate să se uite la codul sursă și să găsească astfel de probleme și chiar să le corecteze pe cont propriu. Prin urmare, este mult mai dificil să ascunzi ceva în fișierele care sunt expuse întregii lumi (deschise) decât în cele la care doar o companie sau un dezvoltator are acces (închise).

- Nucleu:

- blob-uri binare: Acestea sunt modulele sau controlerele (driverele), precum și firmware-ul, care este sursă închisă sau proprietar și se află în nucleul Linux, pus acolo de companiile care includ anumite funcții pentru a-și susține dispozitivele. Mulți sunt suspicioși față de aceste părți opace, întrucât ar avea aceleași pericole ca și software-ul închis cu circumstanță agravantă, nu rulează în spațiul utilizatorului, ci în spațiul privilegiat, motiv pentru care pot fi mult mai dăunătoare.

- Erori și vulnerabilități: bineînțeles, nici Linux, nici niciun alt nucleu de sistem de operare nu este 100% sigur, are și vulnerabilități și bug-uri care sunt detectate și corectate cu versiuni și actualizări noi, deși este și adevărat că pe măsură ce apar versiuni noi, există posibilități ca sunt adăugate alte posibile vulnerabilități sau bug-uri care nu erau prezente înainte. Ceva care se întâmplă cu toate sistemele și software-ul din lume, indiferent de tipul acestuia.

- Piese metalice:

- Hardware Torjan: În ultimul timp se vorbește din ce în ce mai mult despre hardware modificat pentru a include funcții ascunse în el, sau pentru a-l face mai vulnerabil. Aceste tipuri de modificări se pot face din design-urile RTL ale cipurilor, prin ultimele etape de dezvoltare, chiar și odată ce proiectul final a ajuns la turnătorie sau fabrica de semiconductori, modificând măștile pentru fotolitografie. Și aceste probleme sunt extrem de greu de detectat, dacă nu imposibil. Deci, dacă orice guvern sau entitate ar dori să introducă o amenințare de securitate pentru inamicii lor, aceasta ar fi cea mai bună metodă.

- Vulnerabilități: Desigur, chiar dacă neintenționat, pot exista și vulnerabilități hardware, așa cum s-a văzut la Spectre, Meltdown, Rowhammer etc., iar aceste tipuri de atacuri pe canale laterale pot expune date foarte compromise, cum ar fi parolele .

Baterie detașabilă, lamele pentru camere și comutatoare de securitate

Ar trebui să știi că și când mobilul se oprește și bateria este epuizată, a mai rămas puțină putere și terminalul ar putea fi urmărit. Prin urmare, mulți infractori, pentru a evita urmărirea, folosesc telefoane mobile vechi sau cele care pot fi scoase din baterie pentru a le scoate complet offline. Din păcate, chiar dacă nu este să comită o infracțiune, ci să fii 100% sigur că mobilul nu raportează nimic, rar se poate scoate bateria, aproape toate au integrată.

Unele terminale, cum ar fi PinePhone de la Pine64, și alte mărci dedicate creării de telefoane mobile securizate și îmbunătățirii confidențialității, au adăugat întrerupătoare hardware pentru oprirea modulelor sensibile. Adică niște comutatoare fizice cu care poți opri părți precum camera, microfonul sau modemul WiFi/BT, pentru a fi în siguranță atunci când nu folosești aceste elemente.

Din moment ce marea majoritate a modelelor nu o au, unul dintre puținele lucruri pe care le putem face preveniți ascultarea cu urechea de către cameră a dispozitivului, este pur și simplu cumpărați file pentru a acoperi asta cand nu il folosesti. Cu toate acestea, actualele sisteme multi-senzor pentru camera din spate sau principală a telefoanelor mobile au făcut acest lucru puțin mai dificil, deși este încă posibil pe față. Unele telefoane mobile includ detalii pentru a îmbunătăți confidențialitatea, cum ar fi o cameră care poate fi ascunsă, ceea ce este de asemenea apreciat.

Nu aș vrea să plec în călimară senzori biometrici, cum ar fi cititoarele de amprente, recunoașterea facială sau a ochilor. Aceste date sunt, de asemenea, sensibile și unice, așa că nu este o idee bună ca acestea să cadă în mâini greșite. Din nefericire, producătorii fac din ce în ce mai greu să le ocoliți. De exemplu:

- Au trecut de la a pune senzorul de amprentă în spatele mobilului sau la un capăt la a le pune sub ecran în sine, sau în butonul de pornire și oprire, așa că nu ai de ales decât să-l folosești.

- Există și dezvoltări și brevete pentru camerele de sub ecran în sine, un alt obstacol pentru a-l acoperi.

Card de memorie și cablu USB: aveți grijă unde le puneți

Dincolo de tot ce s-a spus mai sus, un alt aspect la care la care trebuie să acordați atenție este cardul de memorie și portul de date USB. Sunt elemente pentru care nu trebuie să uităm că pot fi folosite ca vectori de intrare pentru malware. Pentru a o evita:

- Nu conectați telefonul mobil Android prin cablu USB la echipamente necunoscute, cum ar fi Internet cafe, bibliotecă publică etc.

- Nu introduceți cardul microSD nici în computere în care nu aveți încredere, s-ar putea infecta și apoi vă poate infecta dispozitivul mobil când îl puneți.

- Și, cu atât mai puțin, folosiți un microSD pe care îl găsiți, nu ar putea fi o neglijare, ci un act intenționat ca să îl utilizați și să vă infectați cu niște programe malware.

Dezactivați acum depanarea!

El modul de depanare sau depanare, din Android, poate fi util pentru a accesa anumite funcții sau informații importante pentru dezvoltatori, sau în anumite cazuri specifice. Cu toate acestea, de regulă, nu ar trebui să îl aveți activ, deoarece unele atacuri ar putea profita de el. Pentru a dezactiva acest mod:

- Accesați Setările Android.

- Puteți căuta în motorul de căutare „dezvoltator” și vor apărea Opțiuni pentru dezvoltatori.

- Intră și dezactivează această opțiune.

Contează originea smartphone-ului?

LG Wing cu afișaj pivotant

Nu în ultimul rând, ar trebui întotdeauna alege mărci care nu sunt pe listele negre de la anumite guverne pentru securitatea lor dubioasă (și nu mă refer la mărci „pedepsite” de războaie geopolitice). Mult mai bine dacă sunt europeni, deși în acest sens nu prea există de unde alege. De exemplu, FairPhone, care este din Țările de Jos și are ca scop îmbunătățirea securității, confidențialitatea utilizatorilor și mai multă durabilitate.

O altă opțiune este utilizarea dispozitivelor telefoane mobile special orientate spre securitate, confidențialitate și anonimat. Opțiuni magnifice de uz profesional, precum cele ale Silent Circle, deși dacă ții cont de toate sfaturile din acest tutorial, poți să o alegi pe cea pe care o preferi și să obții niveluri bune de securitate.