Nie zamierzając porównywać obecnego społeczeństwa z tym opisanym przez George'a Orwella w jego książce 1984, za każdym razem, gdy jesteśmy bardziej kontrolowany dzięki naszemu korzystaniu z internetu. Bez internetu znacznie trudniej byłoby śledzić aktywność obywateli, aktywność, która zawsze pozostawia ślad za pośrednictwem adresu IP.

IP, za pomocą którego surfujemy po Internecie, jest jak nasza tablica rejestracyjna, uniwersalna tablica rejestracyjna, która zawsze na nas wskazuje. Nie ma dwóch takich samych adresów IP na świecie. Każdy użytkownik ma adres IP, adres IP powiązany z ISP (dostawcą Internetu) i przechowuje pełny zapis całej naszej aktywności w Internecie.

Aby nasz dostawca usług internetowych nie wiedział przez cały czas, które strony internetowe odwiedzamy, które pobieramy z Internetu itd., jedynym rozwiązaniem jest ukrycie adresu IP. Jeśli chcesz wiedzieć jak ukryć IP na AndroidziePoniżej przedstawiamy wszystkie możliwe opcje, zarówno bezpłatne, jak i płatne.

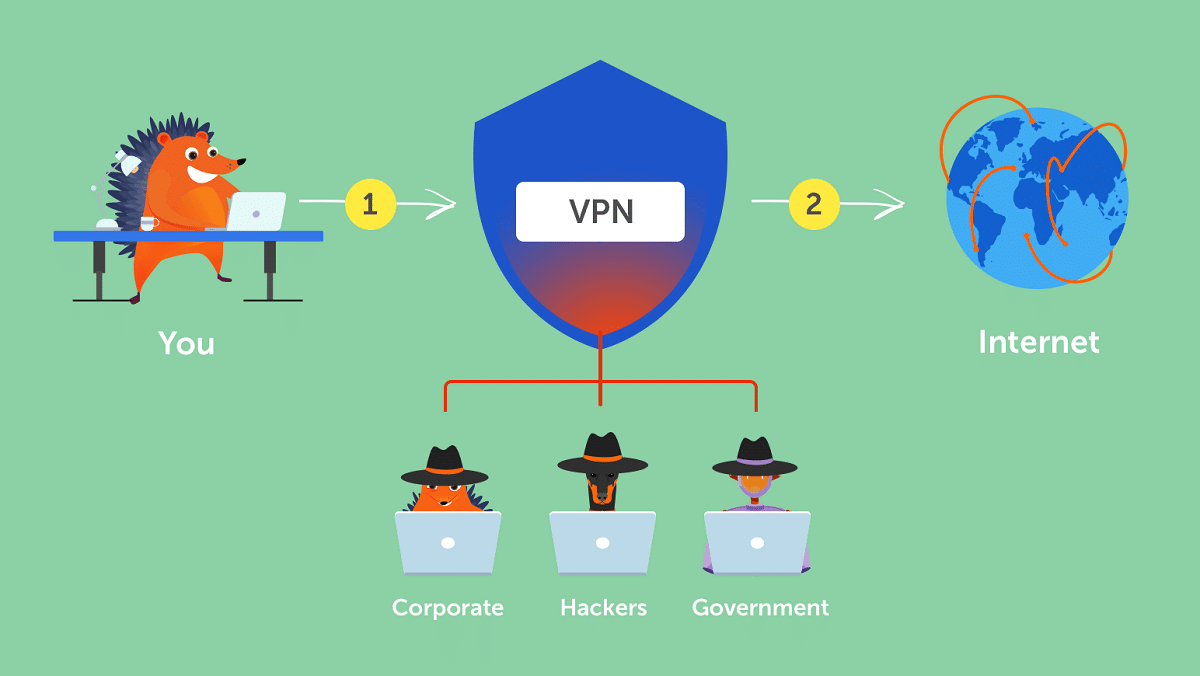

Użyj VPN

Gdy już wiemy, jaki jest adres IP, musimy porozmawiać o usługach VPN. Usługi te tworzą wirtualne sieci prywatne (VPN dla jego akronimu w języku angielskim) między naszym sprzętem a jego serwerami, dzięki czemu nasz dostawca usług internetowych nie wie, do czego używamy ich połączenia internetowegoi nie może śledzić całej naszej aktywności.

Ponadto wszystkie treści, które wysyłamy i otrzymujemy do naszego VPN, jest w pełni zaszyfrowany, więc nikt nie będzie mógł uzyskać dostępu do twoich treści, jeśli uda ci się je zdobyć, chociaż jeśli masz dużo wolnego czasu (lata), w pewnym momencie będziesz mógł je odszyfrować.

Ponadto, korzystając z usługi VPN, nie będziemy nawigować z naszym zwykłym adresem IPZamiast tego użyjemy adresu IP z kraju, który wcześniej wybraliśmy. Jest to jedna z głównych cech tych usług, ponieważ oprócz ukrywania naszych śladów, umożliwiają nam dostęp do treści o ograniczonym zasięgu geograficznym.

Nie wszystkie VPN są takie same

Płatne VPN nie przechowuj żadnych zapisów naszego przeglądaniaDlatego żaden organ rządowy ani policyjny nie może zażądać zapisu przeglądania w celu sprawdzenia, co robimy z naszym połączeniem internetowym.

Jednak nie tylko możemy znaleźć płatne VPN, ale są też darmowe. Te platformy muszą zarabiać na życie. Uzyskuje się źródło dochodu handel z naszymi danymi przeglądania z firmami reklamowymi, analitykami...

Wybierając VPN, jeśli chcemy przeglądać całkowicie anonimowo, a nasze dane nie są przechowywane w żadnym rejestrze musimy wybrać platformę płatniczą. Niektóre z najbardziej znanych sieci VPN to NordVPN, TunnelBear, ExpressVPN, Surfshark ...

Jedyną wadą, z jaką mamy do czynienia podczas korzystania z VPN, jest to, że nie oferują nam tej samej prędkości dostępu że możemy przeglądać bezpośrednio za pomocą naszego połączenia bez jakiejkolwiek ochrony, więc musimy wziąć to pod uwagę przy wyborze VPN, który oferuje nam najwyższą prędkość.

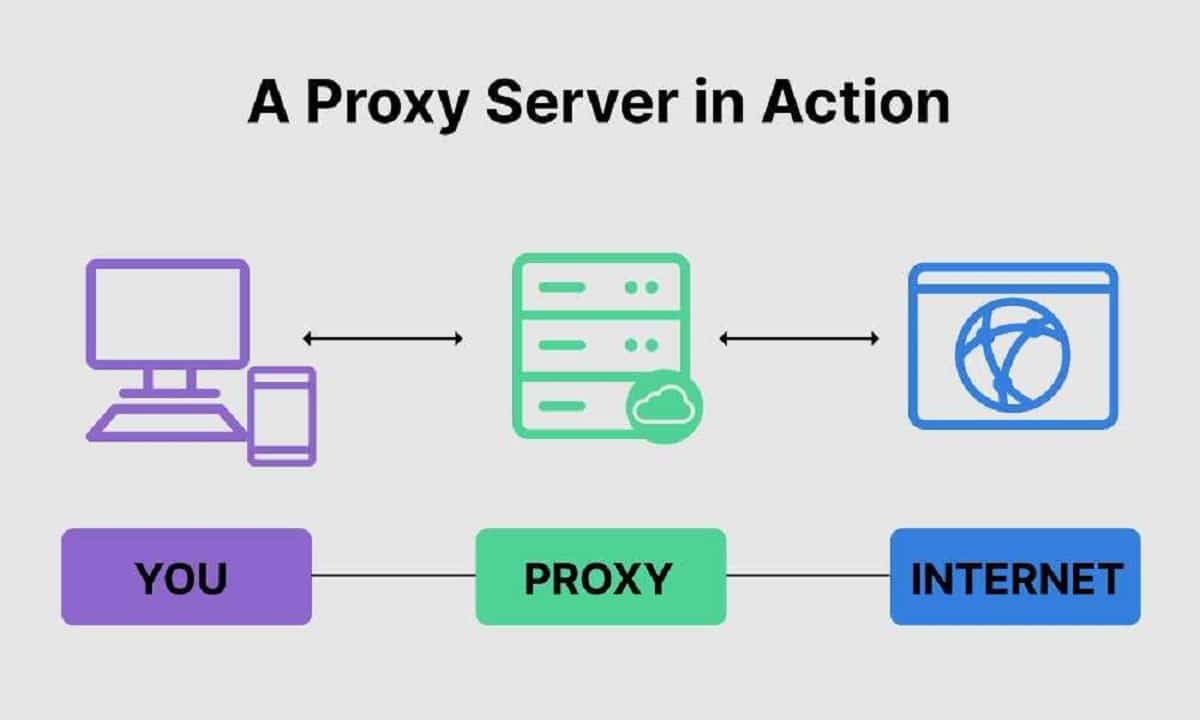

Użyj proxy

Serwer proxy to komputer, który pośredniczy między połączeniami klienta (NAS) i serwer. W ten sposób używamy IP proxy, a nie naszego zespołu.

Jeśli jest to firmowy serwer proxy, przez który wszystkie komputery łączą się z internetem, Bardzo trudno jest określić, któremu sprzętowi odpowiada adres IP chyba że administrator używa programu, który rejestruje komunikację wszystkich komputerów.

Tor Browser

Tor Browser to przeglądarka używana głównie do dostęp do ciemnej sieci, nie mylić z Deep Web. Ta przeglądarka łączy się z serwerami Tor Project i pozwala przeglądaj anonimowo używając innego adresu IP niż nasz.

Działa podobnie do VPN, ale w przeciwieństwie do nich nie możemy wybrać kraju, z którego chcemy się połączyć. Ponadto szybkość przeglądania jest znacznie wolniejszy niż prędkość połączenia, którą mogliśmy zakontraktować, wolniej niż możemy go znaleźć w sieciach VPN.

Najlepsze jest to, że to jest całkowicie darmowe i nie wymaga żadnych opłat, aby móc z niego korzystać, kiedy tylko chcemy. Ponadto zawiera system, który zapobiega śledzeniu nas przez sieć i bloker reklam.

Co najlepsze, przeglądarka Tor jest dostępna nie tylko na Androida, ale także dostępne również dla systemów operacyjnych na komputery stacjonarne jak Windows, macOS i Linux.

Użyj publicznego Wi-Fi

Najprostsze rozwiązanie, jeśli nie chcesz komplikować sobie życia ukrywanie adresu IP odbywa się za pomocą publicznego połączenia Wi-Fi. Routery oferujące tego typu połączenia publiczne nie rejestrują wszystkich urządzeń, które się łączą.

Jednak niektóre mogą być skonfigurowane do przechowywania mac (tablica rejestracyjna naszego urządzenia, a nie połączenia), a także typ urządzenia wyłącznie do celów statystycznych, ponieważ dzięki tym danym nie mogą śledzić właścicieli.

Mac to internetowy system identyfikacji wszystkich urządzeń łączących się z Internetem i jest unikalny na urządzenie.

Nie należy używać tego typu połączenia publicznego do dostęp do naszych kont bankowych z przeglądarkiPonieważ znajomy kogoś innego mógł połączyć się z tą samą siecią, która śledzi całą aktywność, aby zbierać informacje o logowaniu.

Możesz bez problemu połączyć się z dowolną usługą, o ile skorzystaj z dostępnej dla niego aplikacji, ponieważ informacje są szyfrowane od urządzenia do serwerów, które dają nam dostęp.

Nie myl ukrywania adresu IP z przeglądaniem w trybie incognito

Wszystkie przeglądarki, przynajmniej najczęściej używane, pozwalają użytkownikowi przeglądać incognito lub anonimowo, jak niektórzy opisują. Niemniej jednak, nie oznaczają, że możemy nawigować, ukrywając nasz adres IP, ale nie pozostawimy żadnych śladów nawigacji w przeglądarce.

Podczas korzystania z trybu przeglądania prywatnego, incognito lub anonimowego (zgodnie z przeznaczeniem przez programistę) w przeglądarce nie będą przechowywane żadne dane, to znaczy historia przeglądania i pliki cookie nie będą przechowywane a inne elementy śledzące zostaną usunięte natychmiast po zamknięciu karty.

Ta opcja jest ważna wtedy, gdy potrzebujemy połączyć się z internetem z urządzenia, które nie jest nasze na przykład w celu sprawdzenia naszych kont bankowych, uzyskania dostępu do naszej sieci społecznościowej, odwiedzenia stron z treściami dla dorosłych ...