Przyjmowanie zgłoszeń, które napływają do nas codziennie za pośrednictwem komentarzy od społeczność Androidsis w różnych sieciach społecznościowych, a nawet w prywatnych wiadomościach, dzisiaj przedstawiam krótki samouczek wideo, w którym nauczę Cię, jak sprawdź bezpieczeństwo swojego Wi-Fi, aby wiedzieć, które urządzenia są do niego podłączone i czy są to urządzenia bezpieczne lub mają jakieś naruszenie bezpieczeństwa lub otwarte tylne drzwi, które mogą wykorzystać, aby ukraść nasze cenne dane.

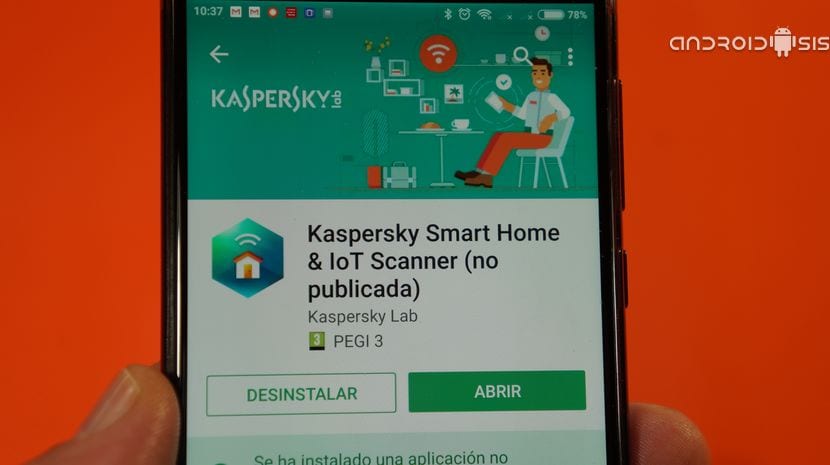

Wszystko to, jak pokazuję na załączonym filmie, który zostawiam w tym samym poście, zamierzamy to osiągnąć z naszego własnego terminala z Androidem dzięki prostej instalacji i uruchomieniu aplikacji, którą możemy pobrać bezpośrednio ze sklepu Google Play chociaż w wersji jeszcze niepublikowana. Poniżej przedstawiam wszystkie szczegóły dotyczące sprawdź bezpieczeństwo naszego Wi-Fi i podłączonych do niego urządzeń.

Jak sprawdzić bezpieczeństwo naszego Wi-Fi i dowiedzieć się, które urządzenia są podłączone

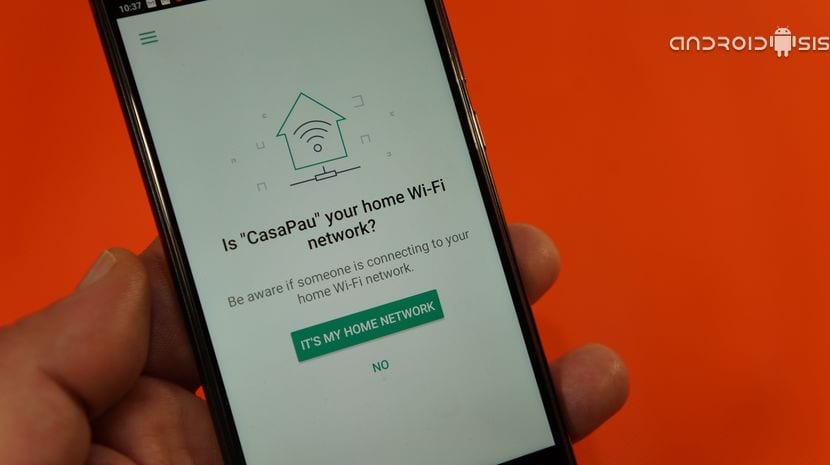

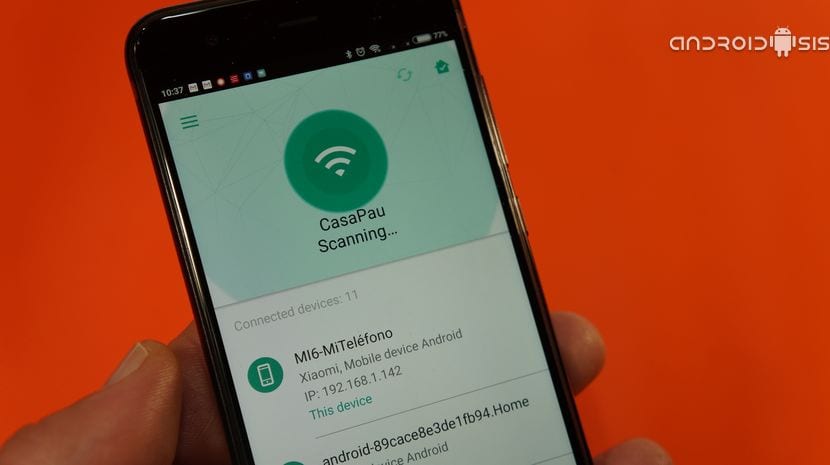

Aplikacja, której będziemy używać, aplikacja firmy ochroniarskiej Kaspersky, to całkowicie zautomatyzowana i bezpłatna aplikacja bez żadnych dodatkowych reklam, które wystarczy wybrać sieć Wi-Fi do sprawdzenia, Powie nam, czy ta sieć jest bezpieczna, sprawdzi router lub punkt dostępowy do niego, wykryje ewentualne luki w tej sieci, a do tego wszystkiego Poinformuje nas o wszystkich terminalach, które są podłączone do naszej sieci Wi-Fi.

Poza tym to takie łatwe i proste sprawdź punkt dostępu Wi-Fi, w tym przypadku mój domowy router i powiedz mi, że znalazł trzy luki w zabezpieczeniach, które można wykorzystać w złośliwy sposób, aby uzyskać dostęp do moich danych, w tym przypadku jako trzy otwarte porty.

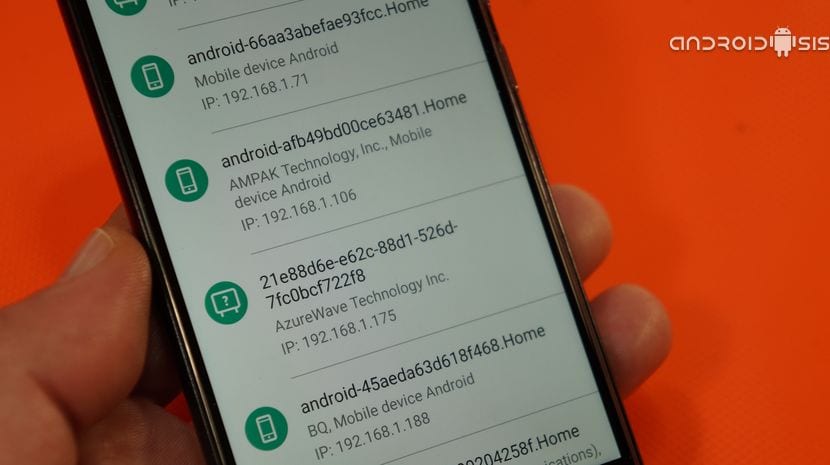

Aplikacja daje mi również konkretne dane wszystkich terminali, które są podłączone do mojej sieci Wi-Fidane takie jak adres IP, adres MAC, system operacyjny lub marka urządzenia, abyśmy mogli przeprowadzić prostą kontrolę i dowiedzieć się, czy intruz wkradł się i kradnie nasze Wi-Fi bez naszej wiedzy.

W tym konkretnym przypadku musimy wprowadzić wewnętrzną konfigurację naszego routera, a dodatkowo odciąć dostęp do naszej sieci tym wykrytym podłączonym urządzeniom Bez naszej autoryzacji i zgody wskazana byłaby również zmiana hasła na nowe, bezpieczniejsze.

Kiedy mówię, że inspekcja przeprowadzana przez aplikację jest przeprowadzona dogłębnie, mam na myśli to aplikacja skanuje wszystkie typy urządzeń, które są podłączone do naszej sieci Wi-Fi, w tym inteligentne żarówki, podłączone urządzenia, podłączone telewizory i ogólnie każde urządzenie, które korzysta z naszego połączenia Wi-Fi, zostanie wykryte i zostaniemy poinformowani, jeśli wyżej wymienione urządzenie ma jakąkolwiek lukę w zabezpieczeniach.

Oprócz tego aplikacja posiada rozszerzenie system powiadomień, który poinformuje nas o wykryciu nowego urządzenia łączącego się z naszą siecią Wi-Fi.

Jak ci powiem więcej niż ciekawa i polecana aplikacja do sprawdzania bezpieczeństwa naszej sieci Wi-Fi, wiedzieć, jakie urządzenia są z nim połączone i wiedzieć, czy nasze połączenie jest kradzione, a co najważniejsze, wiedzieć, czy nasze podłączone urządzenia są bezpieczne lub mają jakieś naruszenie bezpieczeństwa.

Aha, i to wszystko nie ma potrzeby posiadania zrootowanego terminala lub konieczności korzystania ze skomplikowanych aplikacji lub programów.