Jak mogą zhakować Twój telefon komórkowy

Telefon komórkowy stał się tak ważnym i niezwykle ostrożnym przedmiotem osobistym, że jeśli obca osoba...

Telefon komórkowy stał się tak ważnym i niezwykle ostrożnym przedmiotem osobistym, że jeśli obca osoba...

Cyberoszustwa są powszechne wśród niczego niepodejrzewających użytkowników, ale czasami strategie kradzieży danych lub pieniędzy wykraczają poza…

Oszustwa e-mailowe są na porządku dziennym. Najgorsze jest to, że coraz częściej...

Niech WhatsApp będzie najczęściej pobieraną i używaną aplikacją do obsługi wiadomości błyskawicznych na świecie, wspieraną przez ponad 600...

Obecnie istnieje wiele sposobów na przechwycenie lub przechwycenie czyichś informacji. W naszym poście porozmawiamy z Wami o...

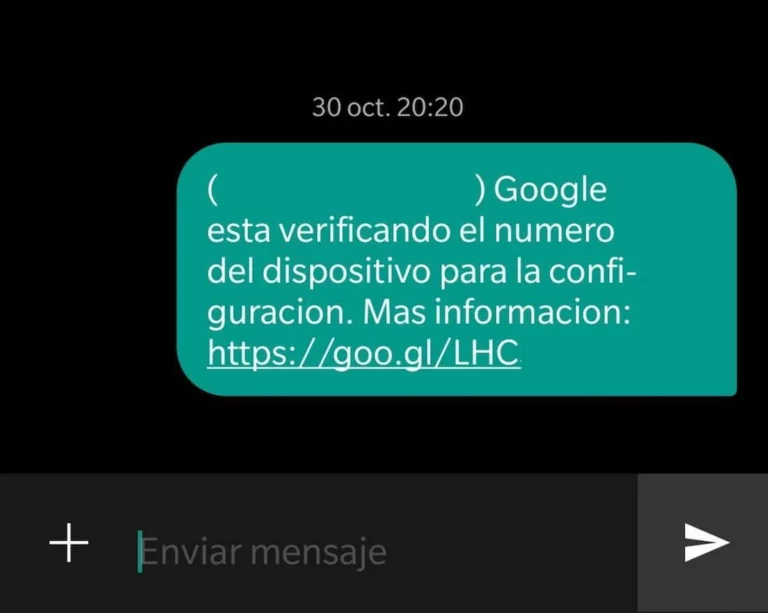

Tradycyjne wiadomości tekstowe, czyli SMS, straciły na znaczeniu w porównaniu z komunikatorami internetowymi. Jednak nawet dziś...

Przeglądanie Internetu naraża nas, jeśli nie podejmiemy odpowiednich środków, na reklamy i zaskakujące linki, które pojawiają się w różnych częściach...

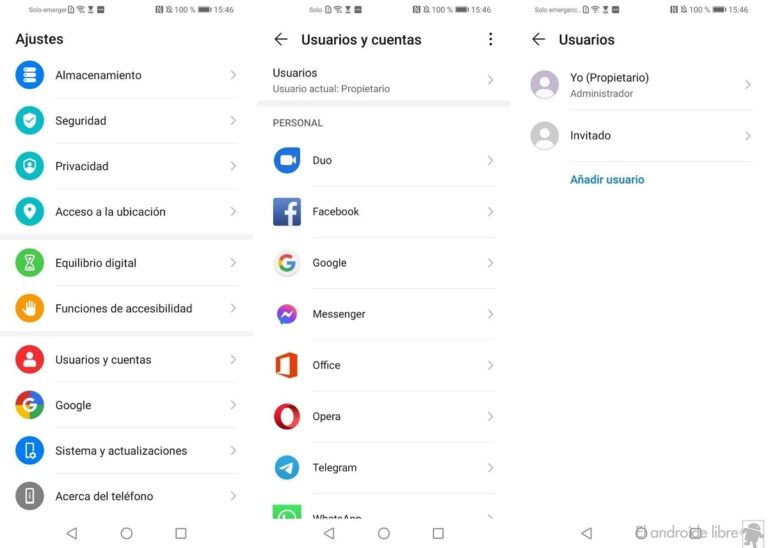

Ukrywanie aplikacji to procedura, którą możemy wykonać na Androidzie, aby inne osoby nie mogły łatwo zobaczyć, które aplikacje...

Prawdopodobnie słyszałeś o VPN. Technologia ta pozwala nam na zmianę adresu IP i jednocześnie wzmocnienie...

Nie zdarza się to często, ale prawdopodobnie przydarzyło ci się to w pewnym momencie twojego życia. To zwykle...

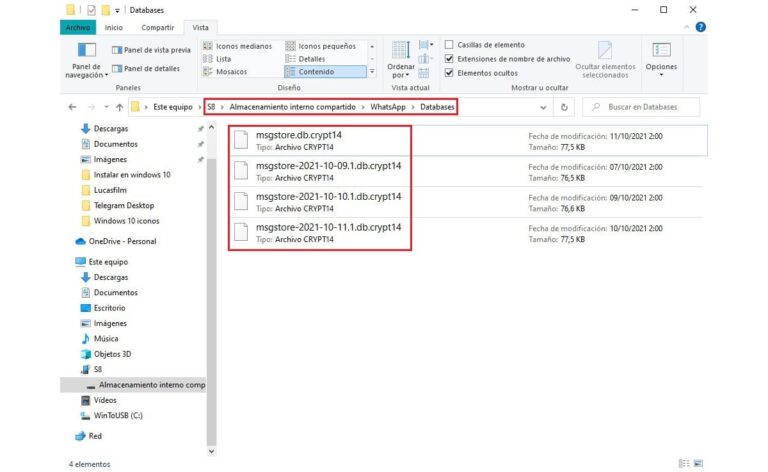

Jeśli kiedykolwiek zastanawiałeś się, czym jest msgstore i do czego służy, w tym artykule rozwiążemy je wszystkie...