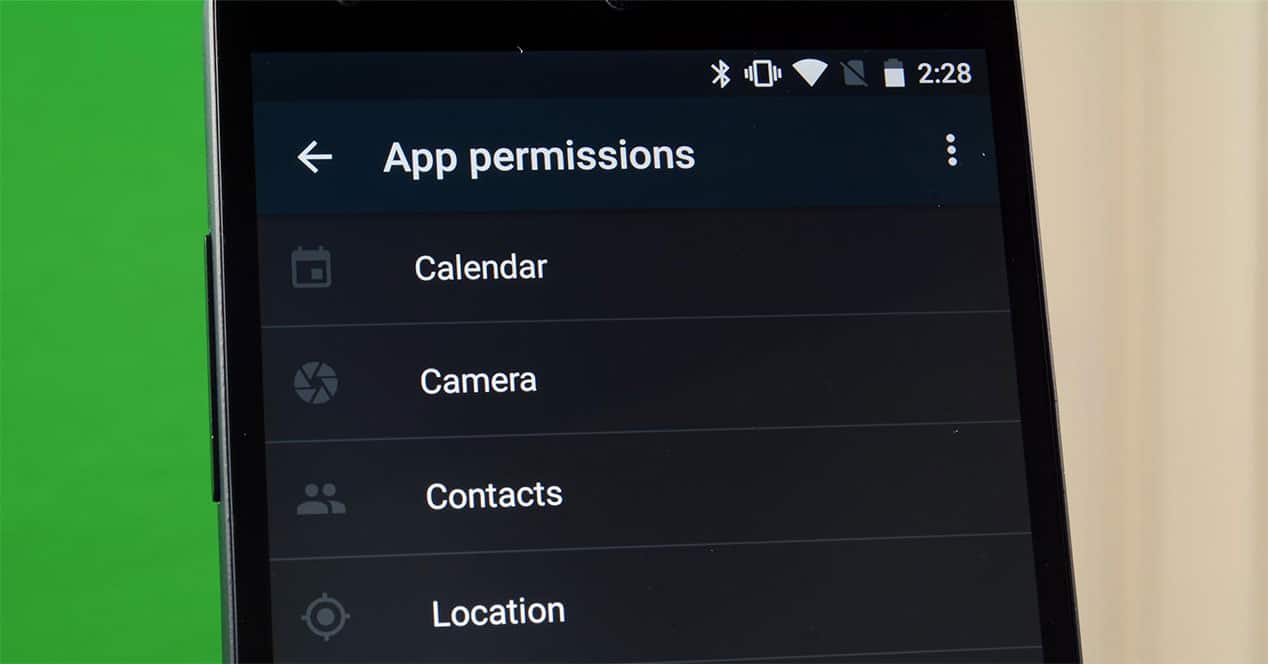

Obecnie, aplikacje mobilne na Androida zazwyczaj wymagają uprawnień do korzystania z różnych funkcji telefonu. Na szczęście najnowsze aktualizacje systemu operacyjnego umożliwiły niestandardową konfigurację rodzaju uprawnień i godzin, w których aplikacje mogą korzystać z dodatkowych aplikacji lub usług w telefonie.

Lokalizacja i kamera, a także mikrofon to aspekty, których najczęściej wymagają aplikacje. Nie jest jednak konieczne, aby mieli dostęp do tych komponentów przez cały czas, dlatego postanowiliśmy skompilować listę z aplikacjami, do których dostęp powinniśmy mieć tylko wtedy, gdy z nich korzystamy. W przeciwnym razie, nawet działające w tle lub nie działające, aplikacje mogą nadal uzyskiwać dostęp do naszego telefonu komórkowego. Powiemy Ci, z którymi aplikacjami należy być bardziej ostrożnym.

aplikacje lokalizacyjne

aplikacje, które żądają pozwolenie na dostęp do Twojej lokalizacji, zwykle musimy je skonfigurować tak, aby miały dostęp tylko do tych informacji podczas ich używania. Istnieją różne typy aplikacji, które korzystają z tego Lokalizacja GPS aby zapewnić Ci zlokalizowaną reklamę, udostępnić Twoją lokalizację innym kontaktom lub zarejestrować usługi i propozycje w pobliżu naszej lokalizacji.

Zaleca się, aby w aplikacjach usług transportowych lub mapowania ogólnego aktywować zezwolenie na korzystanie z GPS tylko wtedy, gdy aplikacja jest używana. W ten sposób Twoja lokalizacja i historia punktów, które odwiedziłeś z wyłączoną aplikacją, nie zostaną zapisane.

Aplikacje z uprawnieniami do połączeń i wiadomości

Te komunikatory internetowe zwykle wymagają zgody na połączenia i wiadomości, głównie jako metoda podwójnego uwierzytelnienia. Ale jeśli pozwolimy na stałe korzystanie z połączeń i wiadomości, nawet bez korzystania z aplikacji, osoby trzecie mogą interweniować w Twój telefon i ukraść istotne informacje. Złośliwe aplikacje i oprogramowanie ransomware często wykorzystują te uprawnienia do wysyłania fałszywych wiadomości z zaproszeniem do wysłania wiadomości na płatne numery.

Aplikacje żądające uprawnień do płatności w aplikacji

Płatności w aplikacji są w każdej aplikacji specjalnym uprawnieniem, które musimy włączyć tylko wtedy, gdy dana aplikacja jest używana. W przeciwnym razie, w obliczu ataku hakerów lub złośliwej aplikacji, możemy stać się ofiarami oszustw.

Istnieje wiele gier wideo, które dziś wymagają płatności w ramach aplikacji ponieważ są sposobem na dostosowanie naszych postaci i ustawień. Istnieją nawet gry oparte na przypadku i zdobywaniu nagród i nagród w grach w stylu ruletki, a płatności w aplikacji są wspólną walutą.

Mieć większe bezpieczeństwo i ochrona danych, najbardziej wskazaną rzeczą jest skonfigurowanie uprawnień tak, aby aplikacja nie miała dostępu do wykonywania wszelkiego rodzaju transakcji poza momentem, w którym jej używamy. Uprawnienia te stanowią barierę bezpieczeństwa, aby uniknąć m.in. przypadków podwójnego naliczania opłat. Musisz też uważać, aby przez cały czas zezwalać na płatności w aplikacji, ponieważ dzieci mogą w końcu wydawać pieniądze. Było wiele tego typu przypadków, w których bardzo duże ilości kończą się bólem głowy dla rodzin.

Aplikacje proszące o pozwolenie na korzystanie ze Zdjęć

Te sieci społeczne jak Instagram, Tinder lub tym podobne, proszą o dostęp do naszej galerii zdjęć, abyśmy mogli wybrać i przesłać te, które chcemy na naszych profilach. Jest to jednak pozwolenie, które musimy udzielić z ostrożnością, ponieważ niektóre aplikacje są tworzone z Twoimi zdjęciami i w warunkach ich użytkowania czynią je dziedzictwem aplikacji.

Ponadto przed atak komputerowy Użytkownicy mogą wykraść ważne informacje o Twoim środowisku poprzez wyczerpującą analizę Twojej galerii obrazów. Prawdą jest, że instalując aplikacje społecznościowe, decydujesz się udostępnić i pokazać część swojego życia, dlatego jesteśmy narażeni na kradzież i kradzież wizerunku. Nie oznacza to jednak, że zapewniając stałe uprawnienia dostępu do naszych zdjęć, generujemy większą podatność na aplikacje, które mogą być złośliwe.

Aplikacje z pełnym dostępem do Internetu

Dziś coraz więcej aplikacji żąda pełnego dostępu do internetu. Służy do wykonywania połączeń przez Internet, do wymiany danych online, ale jest także bramą do reklam i inwazyjnych praktyk reklamowych. Pamiętaj, że jeśli aplikacja twierdzi, że nie zawiera reklam i nie zawiera treści do pobrania, prawie nie wymaga połączenia ze światem zewnętrznym.

Stała łączność jest również podatnością na ataki hakerów. Aplikacja, która zawsze wymienia dane z serwerami, może być między innymi bardziej podatna na ataki ransomware.

Wnioski

Kiedy nadaj uprawnienia dostępu do funkcji telefonu, dokładnie przeanalizuj typ aplikacji i pełnione przez nią funkcje. Włączenie autoryzacji tylko wtedy, gdy aplikacja jest w użyciu, jest krokiem w kierunku poprawy ogólnej ochrony urządzenia i jasnego określenia, kiedy każda aplikacja korzysta z pozostałych funkcji telefonu komórkowego.