多くの研究者が不思議なことに Google Home、Siri、Alexaがレーザー光を投射してハッキングされた それらの中でそれはそれ自身のものを持っているニュース自体ではありません、しかしこれらの助手がそれが音であるかのように光に反応するのでそれはまだ確かに知られていません。

これらについて話します XNUMX人の助手は攻撃に対して脆弱です 彼らは、ドアのロックを解除したり、ウェブサイトにアクセスしたり、車両の位置を特定したりするために、デバイスに聞こえない、場合によっては見えない光コマンドを「注入」するレーザーに悩まされています。

アシスタント、Siri、Alexaがハッキング

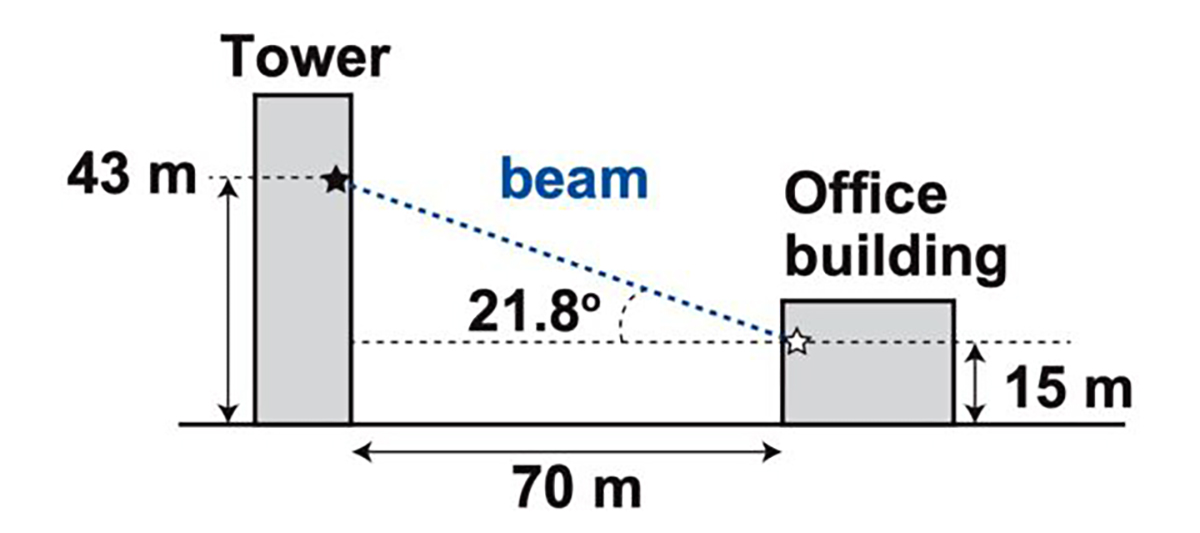

そしてそれはあなたができる110メートルの距離にあります これらの音声システムをアクティブにするために低周波レーザー光を投影します コマンドが「注入」され、さまざまなアクションが実行されます。 これらの研究者は、ある建物から別の建物にこれらのタイプの光コマンドを送信し、ガラス越しにGoogleアシスタントまたはSiriを使用してデバイスに到達することさえできました。

私たちが知る限り、攻撃はマイクの既存の脆弱性を利用しており、 いわゆるMEMSを使用する (微小電気機械システム)。 微視的なMEMSコンポーネントは、意図せずに音としての光に反応します。

研究者はGoogleアシスタント、Siri、Alexaなどでこのタイプの攻撃をテストしましたが Facebookポータルや小さな一連のタブレットや電話でも、彼らは、MEMSマイクロフォンを使用するすべてのデバイスがこれらのいわゆる「ライトコマンド」による攻撃を受けやすいと信じ始めています。

新しい形の攻撃

これらのタイプの攻撃には、いくつかの制限があります。 最初はそれです 攻撃者はデバイスに直接視線を向ける必要があります あなたが攻撃したい人。 XNUMXつ目は、光をマイクの非常に特定の部分に非常に正確に焦点を合わせる必要があるということです。 また、攻撃者が赤外線レーザーを使用しない限り、デバイスの近くにいる人なら誰でも光を簡単に見ることができることにも注意してください。

この一連の研究者の調査結果は、いくつかの理由で非常に重要です。 家庭内のいくつかの重要なデバイスを管理するこの一連の音声制御デバイスを攻撃できることだけでなく、 攻撃の実行方法を示します ほとんど実際の環境で。

注目を集めているのは 「物理的」の理由が完全に理解されていないこと 「エクスプロイト」または脆弱性の一部となるライトコマンドの実際、なぜそれが発生するのかを知ることは、実際には攻撃に対するより優れた制御とダメージを意味します。

この一連の音声制御デバイスも印象的です ある種のパスワードやPINの要件を持たない。 つまり、このタイプの発光でそれらを「ハッキング」できる場合は、GoogleアシスタントまたはSiriが照明、サーモスタット、ドアロックなどを制御する家全体を制御できます。 まるで映画のようです。

低コストの攻撃

そして、私たちは、レーザー光プロジェクターを持っていることはあなたに費用がかかることができると想像することができました。 あるいは、少なくともこのスタイルの攻撃を実行できるようにするためのコストは高かったということです。 とんでもない。 攻撃の設定のXNUMXつには、 390ドルの費用 レーザーポインター、レーザードライバー、サウンドアンプの買収で。 すでにもっと食欲をそそるなら、199ドルで望遠レンズを追加し、より長い距離を狙うことができます。

私たち全員が家に置いている一連のデバイスを攻撃する新しい方法を示すこの驚くべき発見の背後にある研究者は誰なのか不思議に思うかもしれません。 さて私たちは話します 日本の電気通信大学の菅原武、およびミシガン大学のSara Rampazzi、Benjamin Cyr、Daniel Genkin、およびKevinFu。 言い換えれば、ある時点で、私たちがファンタジーについて話しているのではなく、現実について話していると思った場合です。

A Googleアシスタント、Siri、Alexaの音声操作デバイスに対する新しい攻撃 con comandos de luz y que va a traer cola en los próximos años; un Google Assistant que se integra con WhatsApp, así que imaginad un poco que se puede hacer con esos ataques.