दिलचस्प बात यह है कि शोधकर्ताओं की एक श्रृंखला लेजर लाइट प्रक्षेपित करके Google Home, Siri और Alexa को हैक कर लिया है उनमें यह स्वयं समाचार नहीं है, जिसका अपना है, लेकिन यह अभी भी निश्चित रूप से ज्ञात नहीं है क्योंकि ये सहायक प्रकाश के प्रति प्रतिक्रिया करते हैं जैसे कि यह ध्वनि हो।

हमने इनके बारे में बात की तीन सहायक हमले की चपेट में हैं वे लेज़रों के माध्यम से पीड़ित होते हैं जो उपकरणों में अश्रव्य और कभी-कभी अदृश्य प्रकाश कमांड को "इंजेक्ट" करते हैं जिससे दरवाज़ों को अनलॉक किया जा सकता है, वेबसाइट देखी जा सकती है या यहां तक कि वाहनों का पता लगाया जा सकता है।

असिस्टेंट, सिरी और एलेक्सा हैक हो गए

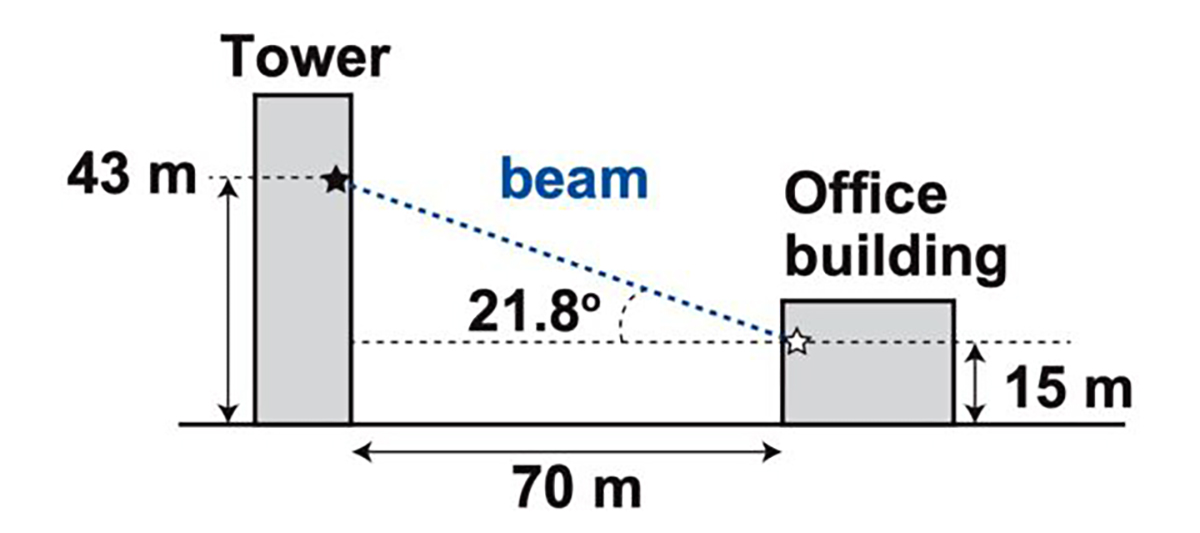

और यह 110 मीटर की दूरी पर है जहां से आप जा सकते हैं उन वॉयस सिस्टम को सक्रिय करने के लिए कम आवृत्ति वाली लेजर लाइट प्रोजेक्ट करें जिसमें कमांड "इंजेक्ट" किए जाते हैं जो फिर विभिन्न प्रकार की कार्रवाइयां निष्पादित करते हैं। ये शोधकर्ता इस प्रकार के प्रकाश आदेशों को एक इमारत से दूसरी इमारत तक भेजने और कांच के माध्यम से Google सहायक या सिरी के साथ डिवाइस तक पहुंचने में भी सक्षम हैं।

जहां तक हम बता सकते हैं, हमला माइक्रोफ़ोन आदि में मौजूदा भेद्यता का लाभ उठाता है जिसे एमईएमएस कहा जाता है उसका उपयोग करें (माइक्रो-इलेक्ट्रो-मैकेनिकल सिस्टम)। सूक्ष्म एमईएमएस घटक अनजाने में प्रकाश के प्रति प्रतिक्रिया करते हैं जैसे कि यह ध्वनि हो।

वहीं शोधकर्ताओं ने इस प्रकार के हमले का परीक्षण Google Assistant, Siri, Alexa, जैसे पर किया है यहां तक कि फेसबुक पोर्टल और टैबलेट और फोन की एक छोटी श्रृंखला पर भी, वे यह मानने लगते हैं कि एमईएमएस माइक्रोफोन का उपयोग करने वाले सभी उपकरण इन तथाकथित "लाइट कमांड्स" द्वारा हमला किए जाने के प्रति संवेदनशील हैं।

हमले का एक नया तरीका

इस प्रकार के हमलों की कई सीमाएँ हैं। पहला तो यह है हमलावर के पास डिवाइस पर सीधी दृष्टि होनी चाहिए जो हमला करना चाहता है. दूसरा यह है कि प्रकाश को माइक्रोफ़ोन के एक बहुत ही विशिष्ट भाग पर बहुत सटीक रूप से केंद्रित करना होगा। यह भी ध्यान रखें कि जब तक हमलावर इन्फ्रारेड लेजर का उपयोग नहीं करता, डिवाइस के पास मौजूद किसी भी व्यक्ति को प्रकाश आसानी से दिखाई देगा।

शोधकर्ताओं की इस श्रृंखला ने जो पाया वह कई कारणों से काफी महत्वपूर्ण है। न केवल आवाज-नियंत्रित उपकरणों की इस श्रृंखला पर हमला करने में सक्षम होने के तथ्य के लिए, जो घर में कुछ महत्वपूर्ण उपकरणों का प्रबंधन करते हैं, बल्कि दिखाता है कि हमले कैसे किए जा सकते हैं लगभग वास्तविक वातावरण में.

जो चीज़ बहुत अधिक ध्यान खींचती है वह है कि "भौतिकी" का कारण पूरी तरह से समझा नहीं गया है प्रकाश आदेश जो "शोषण" या भेद्यता का हिस्सा बन जाते हैं। वास्तव में, वास्तव में यह जानने का मतलब है कि ऐसा क्यों होता है, हमले पर अधिक नियंत्रण और क्षति होगी।

यह भी आश्चर्यजनक है कि यह आवाज-नियंत्रित उपकरणों की श्रृंखला है वे अपने साथ किसी प्रकार का पासवर्ड या पिन आवश्यकता नहीं रखते हैं. दूसरे शब्दों में, यदि आप इस प्रकार के प्रकाश उत्सर्जन के साथ उन्हें "हैक" करने में सक्षम हैं, तो आप पूरे घर को नियंत्रित कर सकते हैं जिसमें एक Google सहायक या सिरी रोशनी, थर्मोस्टेट, दरवाजे के ताले और बहुत कुछ को नियंत्रित करता है। लगभग एक फिल्म से बाहर.

कम लागत वाला हमला

और हम कल्पना कर सकते हैं कि लेज़र लाइट प्रोजेक्टर रखने की लागत स्वयं हो सकती है। या कि कम से कम इस शैली के हमले को अंजाम देने में सक्षम होने की लागत अधिक थी। बिल्कुल नहीं। हमलों के लिए कॉन्फ़िगरेशन में से एक शामिल है 390 डॉलर का खर्च एक लेज़र पॉइंटर, एक लेज़र ड्राइवर और एक ध्वनि एम्पलीफायर के अधिग्रहण के साथ। यदि हम अधिक खाने के शौकीन हैं, तो हम $199 में कुछ टेलीफोटो लेंस जोड़ते हैं और हम अधिक दूरी तक निशाना लगा सकते हैं।

आप सोच रहे होंगे कि इस आश्चर्यजनक खोज के पीछे कौन से शोधकर्ता हैं, जो उन उपकरणों की श्रृंखला पर हमला करने का एक नया तरीका दिखाता है जिन्हें हम सभी अपने घरों में लगा रहे हैं। खैर हमने बात की जापान में इलेक्ट्रो-कम्युनिकेशंस विश्वविद्यालय से ताकेशी सुगावारा, और मिशिगन विश्वविद्यालय के सारा रामपाज़ी, बेंजामिन साइर, डैनियल जेनकिन और केविन फू। दूसरे शब्दों में, यदि किसी भी समय आपने सोचा कि हम कल्पना के बारे में बात कर रहे हैं, तो बिल्कुल नहीं, यह पूर्ण वास्तविकता है।

एक Google Assistant, Siri और Alexa ध्वनि-सक्रिय उपकरणों के लिए नया हमला हल्के आदेशों के साथ और आने वाले वर्षों में इसकी एक पूँछ होगी; एक Google Assistant जो WhatsApp के साथ एकीकृत होती है, तो थोड़ा कल्पना करें कि उन हमलों के साथ क्या किया जा सकता है।