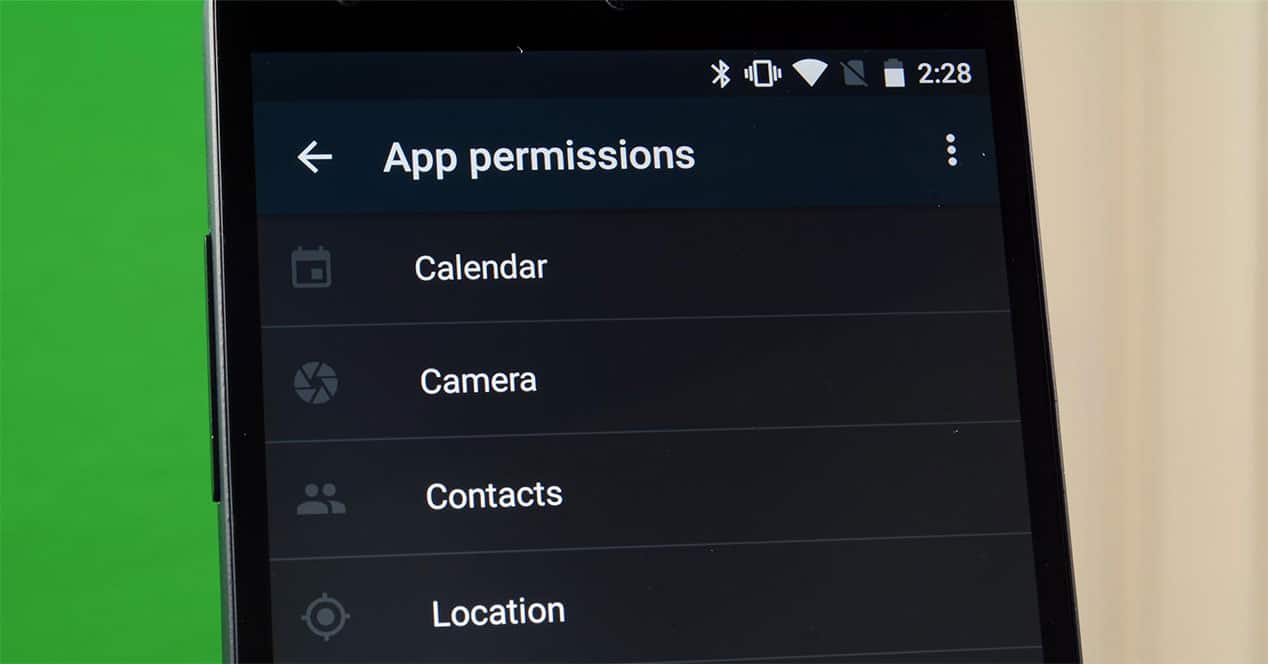

Heute Mobile Anwendungen für Android erfordern normalerweise Berechtigungen, um verschiedene Funktionen des Mobiltelefons zu verwenden. Glücklicherweise haben es die neuesten Updates des Betriebssystems ermöglicht, die Art der Berechtigungen und die Zeiten, zu denen Apps zusätzliche Anwendungen oder Dienste auf dem Telefon nutzen können, individuell zu konfigurieren.

Der Standort und die Kamera sowie das Mikrofon sind die Aspekte, die Anwendungen am häufigsten anfordern. Aber es ist nicht notwendig, dass sie ständig Zugriff auf diese Komponenten haben, deshalb haben wir uns entschieden, eine Liste mit den Apps zusammenzustellen, auf die wir nur Zugriff gewähren sollten, wenn sie sie verwenden. Andernfalls könnten die Apps, selbst wenn sie im Hintergrund ausgeführt werden oder nicht ausgeführt werden, weiterhin auf unser Mobiltelefon zugreifen. Wir sagen Ihnen, bei welchen Apps Sie vorsichtiger sein sollten.

Ortungs-Apps

Anwendungen, die anfordern Erlaubnis, auf Ihren Standort zuzugreifen, müssen wir sie normalerweise so konfigurieren, dass sie nur Zugriff auf diese Informationen haben, wenn sie sie verwenden. Es gibt verschiedene Arten von Apps, die das verwenden GPS-Standort um Ihnen lokalisierte Werbung bereitzustellen, Ihren Standort mit anderen Kontakten zu teilen oder Dienstleistungen und Angebote in der Nähe unseres Standorts zu registrieren.

Es wird empfohlen, bei Anwendungen von Verkehrsdiensten oder der allgemeinen Kartierung die Berechtigung zur Nutzung von GPS nur dann zu aktivieren, wenn die App verwendet wird. Auf diese Weise werden Ihr Standort und der Verlauf von Punkten, die Sie mit deaktivierter App besucht haben, nicht aufgezeichnet.

Apps mit Erlaubnis für Anrufe und Nachrichten

Die Instant Messaging-Anwendungen Sie benötigen normalerweise eine Erlaubnis für Anrufe und Nachrichten, hauptsächlich als Methode der doppelten Authentifizierung. Aber wenn wir die dauerhafte Nutzung von Anrufen und Nachrichten zulassen, auch ohne mit der App in Gebrauch zu sein, könnten Dritte in Ihr Telefon eingreifen und relevante Informationen stehlen. Schädliche Apps und Ransomware verwenden diese Berechtigungen häufig, um gefälschte Nachrichten zu senden, in denen Sie aufgefordert werden, eine Nachricht an kostenpflichtige Nummern zu senden.

Apps, die Berechtigungen für In-App-Zahlungen anfordern

In-App-Zahlungen sind in jeder Anwendung eine spezielle Erlaubnis, die wir nur aktivieren müssen, wenn die betreffende App verwendet wird. Andernfalls könnten wir angesichts eines Angriffs durch Hacker oder eine bösartige App Opfer von Betrug werden.

Es gibt zahlreiche Videospiele, die heute das verlangen In-App-Zahlungen weil sie eine Möglichkeit sind, unsere Charaktere und Einstellungen anzupassen. Es gibt sogar Spiele, die auf Zufall basieren und Preise und Belohnungen in Spielen im Roulette-Stil erhalten, und dort sind die Zahlungen innerhalb der App eine gemeinsame Währung.

Zu haben mehr Sicherheit und Schutz Ihrer Daten, ist es am ratsamsten, die Berechtigungen so zu konfigurieren, dass die Anwendung nur in dem Moment zugreifen kann, in dem wir sie verwenden, um jede Art von Transaktion auszuführen. Diese Berechtigungen sind eine Sicherheitsbarriere, um unter anderem Fälle von doppelter Abrechnung zu vermeiden. Außerdem müssen Sie vorsichtig sein, wenn Sie In-App-Zahlungen die ganze Zeit zulassen, da Kinder Ihr Geld ausgeben können. Es gab zahlreiche Fälle dieser Art mit sehr hohen Mengen, die den Familien Kopfschmerzen bereiteten.

Apps, die eine Erlaubnis für Fotos anfordern

Die soziale Netzwerke wie Instagram, Tinder oder dergleichen bitten sie um Zugang zu unserer Fotogalerie, damit wir die gewünschten auswählen und in unsere Profile hochladen können. Dies ist jedoch eine Erlaubnis, die wir mit Vorsicht erteilen müssen, da einige Anwendungen mit Ihren Fotos erstellt werden und diese in ihren Nutzungsbedingungen zum Erbe der Anwendung machen.

Außerdem vor a Computerangriff Benutzer könnten durch eine umfassende Analyse Ihrer Bildergalerie wichtige Informationen über Ihre Umgebung stehlen. Es ist wahr, dass Sie sich bei der Installation von Anwendungen für soziale Netzwerke entscheiden, einen Teil Ihres Lebens zu teilen und zu zeigen, weshalb wir Diebstahl und Bilderdiebstahl ausgesetzt sind. Dies bedeutet jedoch nicht, dass wir durch die Gewährung dauerhafter Berechtigungen für den Zugriff auf unsere Fotos eine größere Anfälligkeit für möglicherweise bösartige Apps erzeugen.

Anwendungen mit vollem Internetzugang

Heute Immer mehr Anwendungen verlangen vollen Internetzugang. Dies wird verwendet, um über das Internet zu telefonieren, Daten online auszutauschen, aber es ist auch ein Einfallstor für Werbung und invasive Werbepraktiken. Denken Sie daran, dass die App, wenn sie behauptet, werbefrei zu sein, und keine herunterladbaren Inhalte enthält, kaum eine Verbindung zur Außenwelt erfordert.

Permanente Konnektivität ist auch eine Schwachstelle für Hackerangriffe. Eine App, die ständig Daten mit Servern austauscht, kann unter anderem anfälliger für Ransomware-Angriffe sein.

Fazit

Wenn Erteilen Sie Berechtigungen für den Zugriff auf Funktionen Ihres Telefons, analysieren Sie sorgfältig die Art der App und die Funktionen, die sie erfüllt. Das Aktivieren von Autorisierungen nur, wenn die App verwendet wird, ist ein Schritt, um den Gesamtschutz des Geräts zu verbessern und klar zu machen, wann jede Anwendung die restlichen Funktionen des Mobiltelefons verwendet.