Ang bawat operating system ay mahina sa pananakot, ganun din ang System ng Android ng Google. Bagaman ang mga kahinaan ay hindi masyadong marami sa mga nagdaang oras, laging magandang malaman kung ano ang mga ito at kung paano nakakaapekto ang mga ito sa aming mga telepono na hindi karaniwang nai-update nang regular sa maraming mga kaso.

Binalaan ng Google ang isang bagong kahinaan na kilala bilang CVE-2020-0096 at tinawag na StrandHogg 2.0 ng kumpanyang Norwegian na Promon, na magiging pangalawang bersyon ng kilalang banta na lumitaw noong Disyembre ng nakaraang taon. Marami itong pagkakatulad at mahirap silang gumana sa paglabas ng isang patch.

StrandHogg Background (2019)

Ang StrandHogg ay kinilala bilang isang pagpapahina ng system noong unang bahagi ng Disyembre, na nakakaapekto sa Android multitasking at pinapayagan ang mga lehitimong aplikasyon na ma-spoof ng malware. Sa maraming mga kaso ang interbensyon ay hindi napansin, nakakaapekto ito sa bersyon 6 hanggang 10, mayroong malware sa oras na iyon na ginamit ang kahinaan upang buhayin ang sarili nito nang hindi nangangailangan ng mga pahintulot sa ugat.

Sa oras na iyon, hanggang sa 36 na mga application ang nakompromiso, mayroon silang nakakahamak na code na nanganganib sa Android at halos 500 mga application, medyo ilang ginagamit ng mga gumagamit. Kung ang isang hacker ay nagkontrol sa pamamagitan ng StrandHogg, maaari siyang magsagawa ng iba't ibang mga pagkilos, kasama na ang maririnig ang tao sa pamamagitan ng mikropono, magbasa at magpadala ng SMS, ma-access ang mga contact, mag-record ng mga pag-uusap, ma-access ang Gallery, bukod sa maraming iba pang mga bagay.

Ito ang bago at mapanganib na malware StrandHogg 2.0 CVE-2020-0096

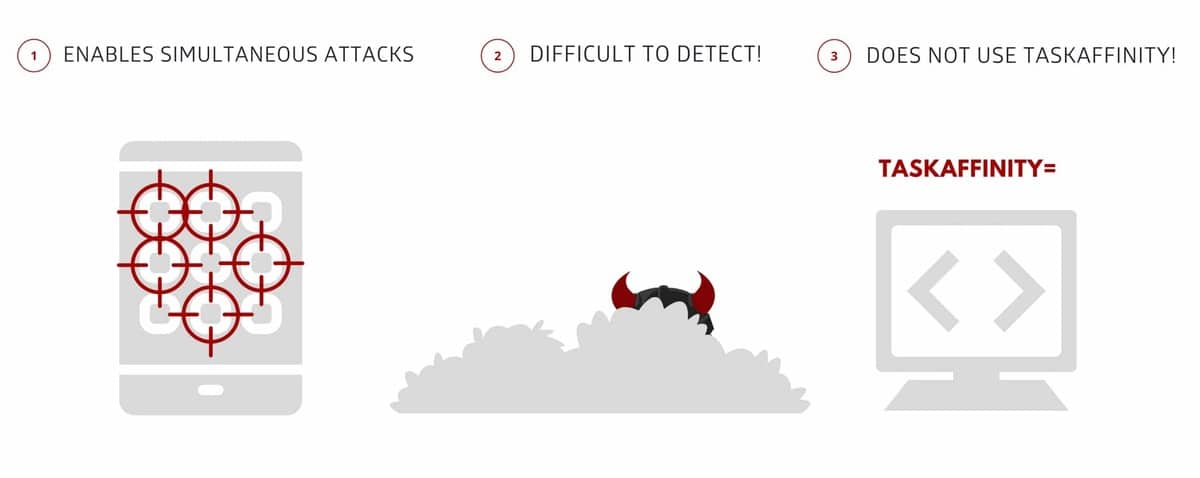

Ipinapalagay ng StrandHogg 2.0 ang isang katulad na resulta, bagaman gumagamit ito ng ibang pamamaraan. Sa halip na gamitin ang mga pag-andar ng multitasking ng Android, ang bagong kahinaan ay gumagamit ng isang tampok na tinatawag na mirroring, isang pamamaraan na magpapahintulot sa mga nakakahamak na app na magpasya na gawing masquerade ang iba sa isang nakatagong paraan.

Ang mga hacker ay maaaring gumamit ng isang nakakahamak na tool na naka-install sa iyong aparato upang makakuha ng pahintulot upang ma-access ang pribadong data, maaari pa nilang pag-atake ang maraming mga Android terminal nang sabay-sabay, ang nakaraang isa ay hindi hihigit sa isang pag-atake bawat sesyon. Sa kasong ito, magiging magkapareho ang pag-access sa kasong ito, maaari nilang ma-access ang SMS, mga imahe, lokasyon ng GPS, ispya ang mga camera at iba`t ibang mga aksyon.

Protektahan ang iyong sarili mula sa StrandHogg 2.0

Sa kasong ito, kinakailangan na magkaroon ng sentido komun upang hindi mahuli ng kahinaan na ito, lahat bago Inilabas ng Google ang May patch para sa Android. Kabilang sa mga tip ay huwag mag-download ng mga app mula sa mga pahina sa labas ng Google Play Store o mag-access ng mga pahina ng porn na maaaring ikompromiso ang iyong smartphone at data.

Ang rekomendasyon sa ganitong uri ng kaso ay upang maiwasan ang pag-download ng mga kahina-hinalang application, kaya bago mag-download ng isa, suriin kung ang application ay kabilang sa isang kilalang kumpanya at palaging mag-ingat sa mga tool na nangangakong gawing mas ligtas ang iyong telepono.

Nasa panganib ba ang aking Android device

Ang StrandHogg 2.0 CVE-2020-0096 ay hindi nakakaapekto sa pinakabagong bersyon ng Android, ngunit oo sa mga nakaraang bersyon ng Android, na ayon sa Google ay naka-install sa 91,8% ng mga telepono. Maipapayo na panatilihing na-update ang aparato sa pinakabagong mga update ng tagagawa.

Ipinapangako ng Google na ilulunsad ang pag-update bago magtapos ang Mayo at mayroon pa ring maraming araw upang harapin ang problemang ito na makakaapekto sa marami sa mga aparato dahil wala silang kamakailang bersyon ng Android.

Fuente: Europa Press