Si je maakt je zorgen over de Android-beveiliging, moet u alles weten wat u niet is verteld, aangezien dit besturingssysteem enkele geheimen heeft die maar weinigen weten. Alles wat ze je niet hebben verteld of niet vertellen, behalve de GMS-services van Google, binaire blobs, root en vermeende beveiligingsapps, waarvan sommige zonder veel echt nut tegen cyberaanvallen.

Verder is het ook belangrijk om te bepalen of Android meer of minder veilig is dan iOS, en of het echt Kunnen we iets doen? als gebruikers om de beveiliging van onze mobiele apparaten te verbeteren.

Root of niet root: dat is de vraag

Android is gebaseerd op de Linux-kernel, maar het is geen GNU/Linux-distributie. Dit Google-systeem is zeer beperkt in termen van de capaciteit die de gebruiker heeft, met veel beperkingen. Deze beperkingen kunnen worden overwonnen door root te zijn, dat wil zeggen een bevoorrechte gebruiker die alles kan doen. Desalniettemin, het rooten van de mobiel heeft zijn beveiligingsrisico's. Daarom is een geroote mobiel niet altijd veiliger zoals sommigen denken:

- Voordelen:

- Onbeperkte beheercapaciteit, dat wil zeggen meer controle over het systeem.

- Superieure prestatie.

- Mogelijkheid om bloatware te verwijderen.

- Grotere functionaliteit.

- Toegang tot een Linux-terminal.

- Mogelijkheid om beveiligingswijzigingen door te voeren.

- Nadelen:

- Verval de garantie.

- U loopt mogelijk het risico dat het apparaat niet meer werkt (of niet werkt zoals het zou moeten) als het niet correct wordt gedaan.

- Als u de ROM van de verkeerde site downloadt, kan deze gevaarlijke malware bevatten.

- Problemen met OTA-updates.

- Kwaadaardige applicaties hebben uitvoeringsrechten, dus niet alleen de gebruiker kan doen wat hij wil, maar ook de apps. Dat wil zeggen, rooten maximaliseert de potentiële schade van kwaadaardige code.

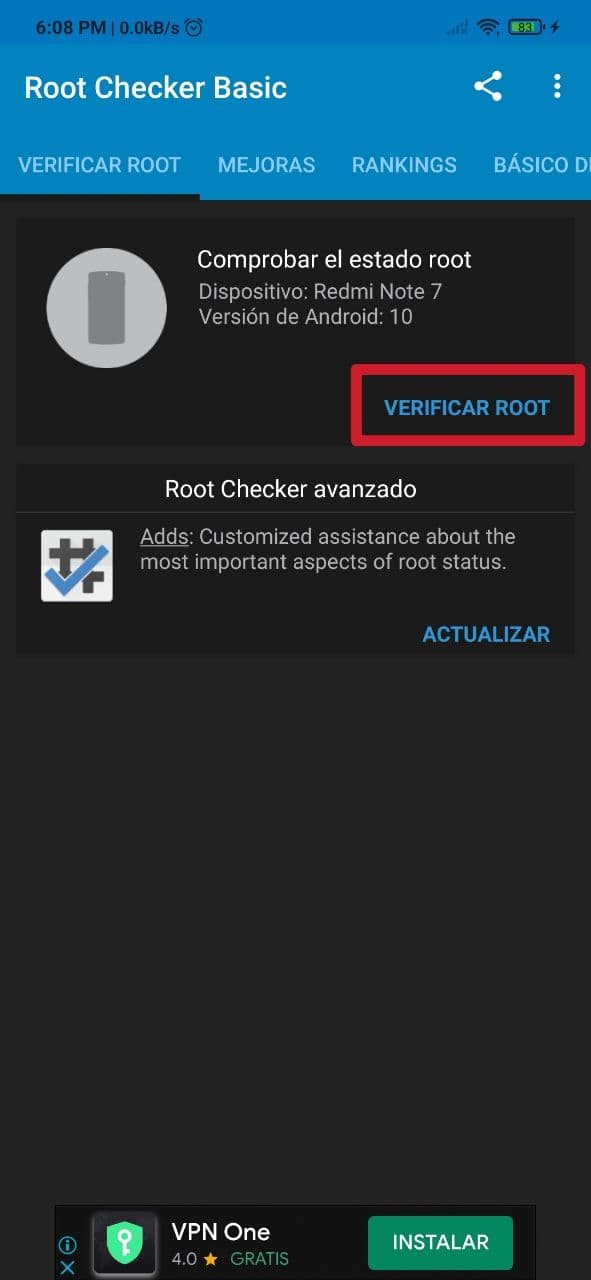

soms je mobiel kan geroot zijn zonder dat je het weet, aangezien iemand er toegang toe heeft gehad en het achter uw rug om heeft gedaan. De reden hiervoor kan zijn om een soort spyware te installeren. Om bijvoorbeeld uw mobiel op afstand te kunnen bedienen, toegang te krijgen tot de microfoon en te luisteren naar wat u zegt, of uw camera en te zien wat u doet, enz. Het komt veel vaker voor dan je denkt, vooral bij jaloerse stellen die elkaar niet vertrouwen. Om erachter te komen of het geroot is, kun je apps zoals Root Checker gebruiken, het is heel eenvoudig en het zal je vertellen of de root-toegang succesvol is geïnstalleerd of niet. Als het met succes is geïnstalleerd, vormt het een gevaar voor uw veiligheid.

Android aangeboren beveiliging: SELinux

Linux-systemen gebruiken over het algemeen AppArmor of SELinux als beveiligingsmodules. In het geval van Android wordt SELinux gebruikt. Een module die oorspronkelijk is ontwikkeld door Red Hat en de NSA, iets dat wantrouwen wekt bij veel beveiligingsparanoïden. Bovendien kiezen degenen die AppArmor verkiezen daar niet alleen voor, maar het is ook een stuk eenvoudiger te beheren, terwijl SELinux te complex kan zijn om te begrijpen en er goed gebruik van te maken.

Het probleem is dat Android al met een standaardconfiguratie wordt geleverd, en jij je kunt het niet veranderen tenzij je root bent. Als je sommige apps ziet die beloven wijzigingen aan te brengen in SELinux, zijn ze ofwel een scam of hebben ze root-toegang nodig om dit te doen. Het enige dat u kunt doen, is de privacy- en beveiligingsinstellingen die u in Android-instellingen hebt, bekijken om zorgvuldig te zien wat is toegestaan en wat niet, en de mobiel zo gepantserd mogelijk te laten.

Google Play: een tweesnijdend zwaard

La Google Play app store is een tweesnijdend zwaard. Aan de ene kant is het erg praktisch om de apps die je nodig hebt van een betrouwbare bron te installeren, waarbij je het downloaden van gevaarlijke .apk van derden of onbekende bronnen vermijdt. Deze APK's zijn misschien niet kwaadaardig, maar in veel gevallen zullen ze worden aangepast met kwaadaardige code om wachtwoorden te stelen, toegang te krijgen tot bankgegevens, de middelen van je mobiel te gebruiken om cryptocurrencies te minen, enz.

Maar het verborgen gezicht is dat er miljoenen apps beschikbaar zijn, en ondanks de filters van Google, kun je altijd ontsnappen aan sommige kwaadaardige apps die beschikbaar zullen zijn om te downloaden (sommige met vergelijkbare namen of dezelfde als andere die niet kwaadaardig zijn) en je zult malware installeren zonder het te beseffen, met gevolgen die zeer ernstig kunnen zijn, zoals het gebruik van onbekende apps en herkomst. Om deze reden kunt u het beste controleren of de ontwikkelaar van de app die u gaat installeren betrouwbaar is door op internet naar informatie over hem te zoeken.

Om de beveiliging op uw Google Play te verbeteren, moet u: volg deze tips:

- Bescherm het betalingssysteem die u gebruikt zodat andere mensen (of minderjarigen) die uw mobiel hebben geen apps of diensten kunnen kopen zonder uw toestemming. Ga hiervoor naar Google Play instellingen > Betalingen en abonnementen > Betaalmethoden > daar kun je de actieve betaalmethoden beheren. Om betalingen daarentegen te beschermen, gaat u naar Google Play-instellingen > Instellingen > Verificatie > Wachtwoord vereist voor aankopen > Voor alle aankopen die via dit apparaat zijn gedaan.

- Gebruik de optie Play Protect om schadelijke apps te analyseren.

Antimalware die niet werkt

Een ander Android-beveiligingsprobleem is de antivirus- of antimalwaresoftware die bestaat op Google Play. Niet alle die je ziet werken, of werken niet zoals ze zouden moeten. Vertrouw daarom deze pakketten die het systeem scannen op malware niet, omdat ze zeer gevaarlijke bedreigingen kunnen missen. Voor de zekerheid raad ik je aan deze apps te gebruiken:

- CONAN Mobiel: is een gratis app ontwikkeld door INCIBE en is verantwoordelijk voor het analyseren van de beveiligingsinstellingen van uw Android, het analyseren van apps, machtigingen, proactieve netwerkbewaking, het analyseren of uw e-mailadressen kwetsbaar zijn, en biedt OSI-advies. Het is geen antimalware als zodanig, en het is ook geen antivirussoftware, maar het is een perfecte metgezel voor hen.

- AVIRA-antivirus: Het is een gratis en gebruiksvriendelijke antivirustoepassing, hoewel het een betaalde Premium-versie heeft, met extra functies. De reden voor deze aanbeveling is dat het een app is die in Europa is ontwikkeld, voor meer vertrouwen, en dat het zijn werk redelijk goed doet.

- BitDefender Mobile Security: nog een Europeaan, en een van de beste die je kunt vinden als het gaat om een betaalde antivirus-app. Het heeft een beschermingssysteem tegen malware, online bedreigingen, informatiebescherming, enz.

VPN gebruiken

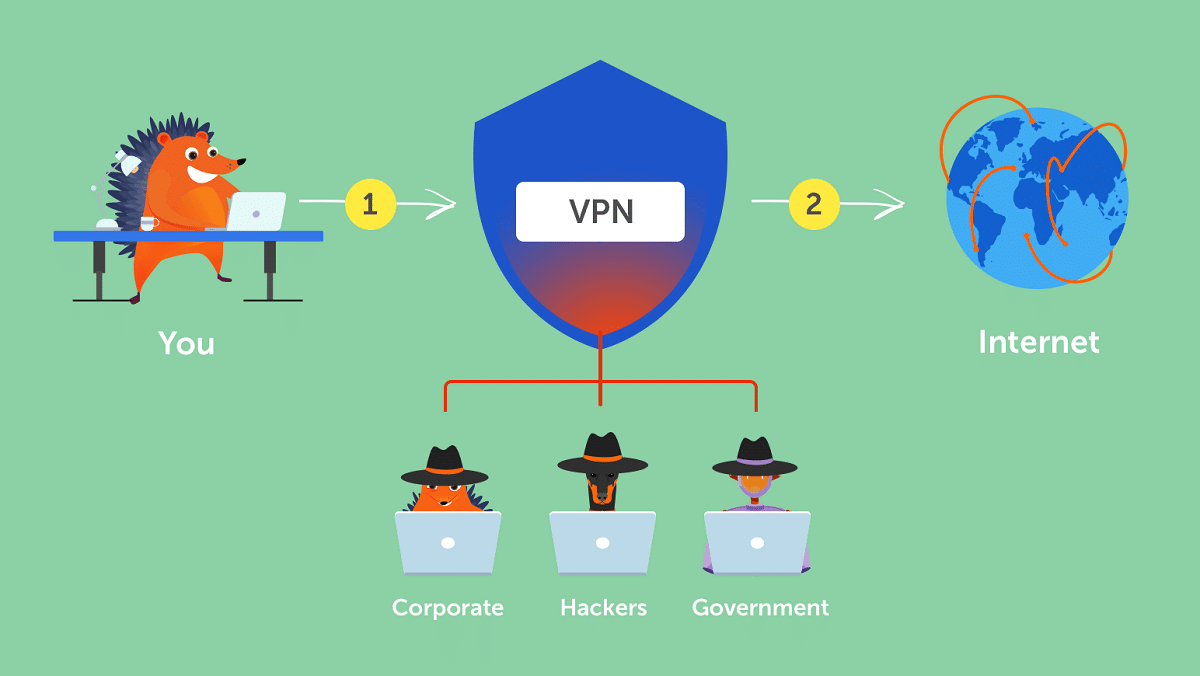

Hoe goed je Android-beveiligingsinstellingen ook zijn en hoe goed je ook beveiligingssoftware hebt geïnstalleerd, om ervoor te zorgen dat je niet kwetsbaar bent voor aanvallen van het MitM-type, spionage van je wachtwoorden, enz., het is het beste om een VPN te gebruiken, met veel meer reden als u telewerkt met uw mobiele apparaat en gevoelige bedrijfs- of klantgegevens verwerkt.

Dankzij deze diensten, die helemaal niet duur zijn, kunt u al het inkomende en uitgaande netwerkverkeer versleutelen om meer veiligheid en dat niemand er toegang toe heeft, naast het verstrekken van: grotere anonimiteit, met een ander IP-adres dan het echte en zonder dat uw IPS gegevens kan verzamelen over het netwerkgebruik op zijn servers.

Er zijn veel native VPN-apps voor Android, maar de beste drie waar u rekening mee moet houden en waarmee u probleemloos streamingplatforms kunt gebruiken, zijn:

- ExpressVPN: misschien wel de veiligste, snelste, meest complete en geschikt voor professioneel gebruik, al is het ook duurder dan andere diensten.

- CyberGhost: het beste als u op zoek bent naar iets goedkoops, gemakkelijks, functioneels, veiligs en eenvoudigs.

- PrivateVPN: een goed alternatief als je niet tevreden bent met de vorige.

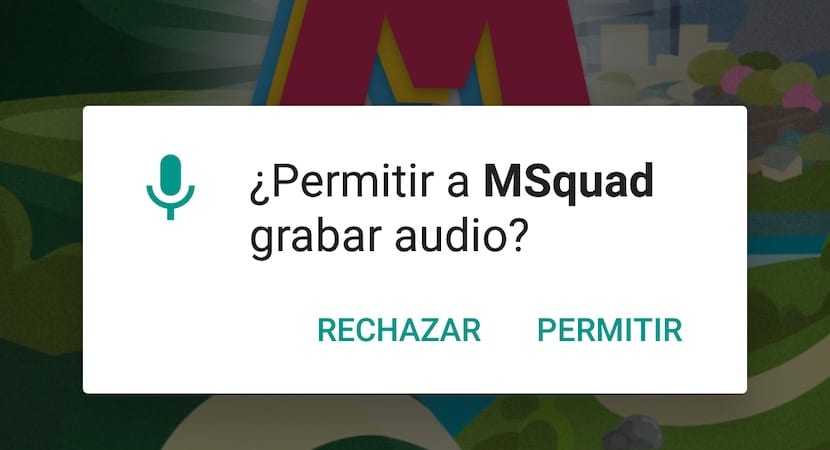

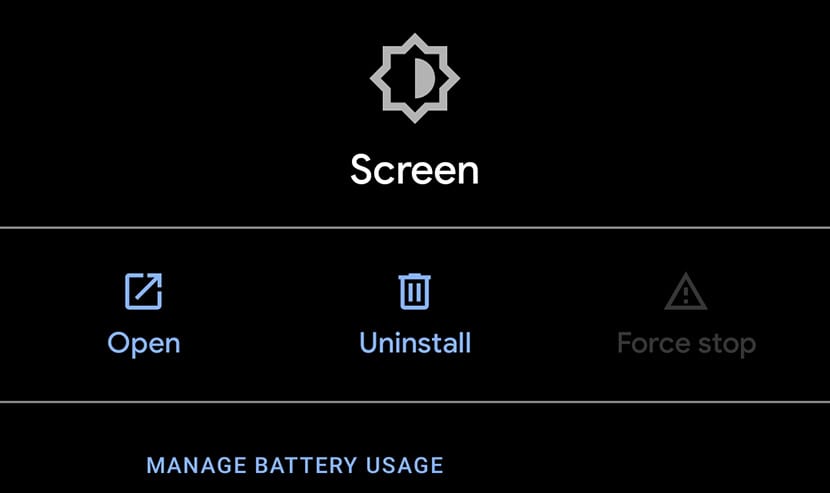

App-machtigingen beheren

Een ander essentieel punt om een goede beveiliging en privacy te behouden, is het goed beheren van de machtigingen van uw geïnstalleerde applicaties. Het is niet alleen voldoende om hierboven te zeggen om die apps te installeren die minder rechten nodig hebben, maar ook: deze machtigingen beheren. Ook hier komen gebruikerskennis en gezond verstand om de hoek kijken. Als u bijvoorbeeld teruggaat naar het vorige geval, geeft die zaklamp-app B die toestemming nodig heeft voor de camera, uw contactenlijst en de opslag, aan dat deze iets meer doet dan alleen verlichting. Toegang tot de camera is gerechtvaardigd, aangezien je deze nodig hebt om de flitser aan of uit te zetten. In plaats daarvan is toegang tot uw adresboek of opslag waarschijnlijk te wijten aan rapportagegegevens (met behulp van trackers).

Er zijn enkele apps op Google Play om machtigingen te beheren, hoewel ze niet nodig zijn, met hun eigen Android-instellingen zijn voldoende:

- Ga naar de Android Instellingen-app.

- Zoek naar het gedeelte Toepassingen.

- Rechten

- En daar kunt u de machtigingen zien en wijzigen die elke app heeft.

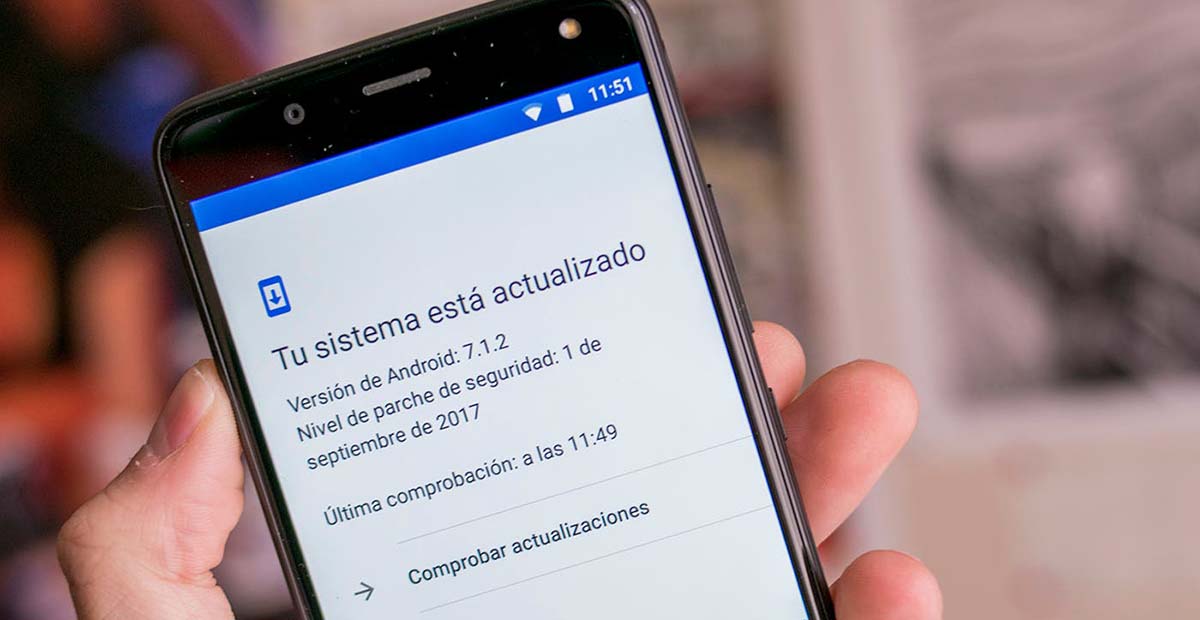

Bijgewerkt systeem

Natuurlijk, het is iets dat ik niet moe zal worden te zeggen, houd het besturingssysteem (en de firmware) up-to-date, evenals de geïnstalleerde apps, is ook een mooie verbetering van de beveiliging. Houd er rekening mee dat het Android-systeem of een van de elementen ervan kwetsbaarheden kan hebben. Als u op de hoogte bent van updates, beschikt u over de nieuwste beveiligingspatches, zodat deze kwetsbaarheid wordt opgelost en niet door cybercriminelen kan worden misbruikt.

Negeer dit onderdeel niet, het is belangrijker dan velen denken. Onthoud altijd review in behandeling zijnde updates. Uw Android-systeem bijwerken via OTA (indien ondersteund):

- Ga naar de Instellingen-app.

- Zoek de systeemupdater (kan in naam variëren, afhankelijk van de aangepaste UI-laag).

- Controleer op beschikbare updates.

- Download en installeer de updates.

En het geval van apps:

- Ga naar Google Play.

- Klik vervolgens op uw account om naar het configuratiemenu te gaan.

- Ga naar Apps en apparaten beheren.

- Ga dan naar het tabblad Beheren.

- En update de apps in de lijst die updates in behandeling hebben.

In het geval dat uw Android-besturingssysteem van een oudere versie is waarvoor geen ondersteuning meer is en er geen updates worden uitgebracht, zijn de opties om zelf een meer recent ROM te installeren, wat helemaal niet wordt aanbevolen, omdat het mogelijk niet goed werkt als het geen ondersteuning biedt voor uw hardware, of overweeg om over te schakelen naar een andere nieuwe mobiele telefoon met een recentere versie die dat wel heeft updates door OTA (Over The Air).

Minimaliseer en je wint

De mobiel met het grootste minimalisme houden is een ander duidelijk voordeel voor Android-beveiliging. Dat is het het is beter dat je alleen de apps laat die je vaak gebruikt, en verwijder al degenen die u niet langer gebruikt, evenals de bloatware die de mobiele telefoon gewoonlijk uit de fabriek haalt. Hiermee wordt voorkomen dat een van de kwetsbaarheden die een van deze apps kan hebben, wordt misbruikt om uw apparaat in gevaar te brengen. Onthoud de formule:

minder code (minder apps) = minder mogelijke kwetsbaarheden

Gezond verstand en wantrouwen: het beste wapen

Phishing is een ander groot probleem geworden. Om deze veiligheidsdreiging te bestrijden, de beste tool die je tot je beschikking hebt heet gezond verstand en wantrouwen. Ze kunnen u behoeden voor vrij belangrijke gevaren. Enkele tips zijn bijvoorbeeld:

- Open (laat staan bijlagen downloaden) niet vanuit verdachte e-mails. De meest verdachte e-mails komen meestal van frauduleuze e-mails die zich voordoen als bankentiteiten, postkantoor, Endesa, Telefónica, belastingdienst, enz., en zo vermeende schulden claimen die u heeft. Het zijn ook vaak degenen die je iets geven zonder voorwaarden. Soms kunnen het berichten in het Spaans zijn, soms in een andere taal, zoals Engels, iets dat nog verdachter is.

- let niet op spam-oproepen of dat ze u vragen om bankgegevens, toegang tot diensten, enz. Een bank of bedrijf zal u nooit telefonisch om deze inloggegevens vragen. Als ze dat doen, is het oplichterij.

- Hetzelfde kan worden toegepast op: SMS en andere berichten dat ze kunnen aankomen via instant messaging-apps zoals Whatsapp, en dat ze je om wachtwoorden, codes, enz. vragen, of dat het mensen zijn die je niet in de agenda hebt gezet. Wees er altijd argwanend over en stuur niets. Vaak proberen ze uw identiteit na te bootsen voor misdaden.

- niet betreden verdachte websites en veel minder toegang tot pagina's van uw bank of andere diensten waar u bent geregistreerd via links die u per e-mail bereiken, enz. Ze kunnen een lokaas voor u zijn om uw toegangsgegevens in te voeren en ze zullen ze bewaren en u doorverwijzen naar het echte web. Cybercriminelen hebben deze methoden zo geperfectioneerd dat het soms zelfs met een SSL (HTTPS)-certificaat onmogelijk is om de frauduleuze website met het blote oog van de echte te onderscheiden.

- Controleer uw rekeningen regelmatig, als u verdachte toegang vermoedt, gebruik dan waar mogelijk tweestapsverificatie of wijzig uw wachtwoord.

- Bij twijfel, wees oplettend en riskeer het niet.

back-upbeleid

Hoewel er in Android-systemen veel gegevens zijn synchroniseren met de cloudzoals contacten, agenda, berichten van instant messaging-apps, enz., is het belangrijk dat u een proactief back-upbeleid heeft. Het kan geen kwaad dat je van tijd tot tijd een back-up maakt van al je data op een pen drive of een extern opslagmedium.

Dit voorkomt problemen, zoals problemen waardoor u een storing op uw mobiele apparaat kunt krijgen waardoor u alle gegevens kwijtraakt, of bedreigingen zoals de ransomware, waarmee ze uw gegevens versleutelen en u om betaling vragen in ruil voor het geven van het wachtwoord zodat u weer toegang heeft tot uw gegevens.

Sterke wachtwoorden

De wachtwoorden die u gebruikt, moeten voldoen aan een reeks van: minimale vereisten veilig zijn:

- Ze zouden moeten hebben minstens 8 of meer tekens lang. Hoe korter, hoe kwetsbaarder voor aanvallen met brute kracht.

- Gebruik nooit wachtwoorden die gemakkelijk te raden zijn social engineering, zoals de naam van uw huisdier, een specifieke datum zoals uw verjaardag, uw favoriete team, enz.

- Gebruik nooit woorden die in het woordenboek staan als wachtwoord, anders bent u kwetsbaar voor woordenboekaanvallen.

- Gebruik geen hoofdwachtwoord voor iedereen. Elke dienst (e-mail, OS login, bank,…) moet een uniek paswoord hebben. Dus als ze een van hen ontdekken, hebben ze geen toegang tot andere services. Aan de andere kant, als een leraar je ontdekt, kunnen ze toegang krijgen tot alle diensten, met alle schade van dien.

- Het sterke wachtwoord moet een combinatie van letters zijn kleine letters, hoofdletters, symbolen en cijfers.

Bijvoorbeeld een sterk wachtwoord sjabloon zou:

d6C*WQa_7ex

Om deze lange en ingewikkelde wachtwoorden goed te kunnen onthouden, raad ik je aan om een wachtwoordbeheerder zoals KeePass. Zo hoef je ze niet te onthouden en heb je ze in een versleutelde en beveiligde database.

Privacy: een recht

La privacy is een recht, maar het is een recht dat met de dag wordt geschonden door grote technologiebedrijven die persoonlijke gegevens gebruiken die ze analyseren met Big Data om een of ander voordeel te behalen, of die ze voor zeer sappige bedragen aan derden verkopen. Daarnaast komen er cybercriminelen bij, die deze gestolen persoonsgegevens zouden kunnen gebruiken voor diefstal, chantage, te koop op het deep/dark web, etc.

proberen geef zo min mogelijk gegevensen hun lekkage te minimaliseren. Bij cybersecurity-aanvallen wordt een van de eerste fasen "informatieverzameling" genoemd en hoe meer informatie een aanvaller over u heeft, hoe gemakkelijker de aanval zal zijn en hoe meer impact deze zal hebben.

sommige tips ervoor zijn:

- Veilige instant messaging-apps gebruiken.

- Gebruik ook veilige webbrowsers die meer respect hebben voor uw privacy. Enkele aanbevelingen zijn Brave Browser, DuckDuck Go Privacy Browser en Firefox. Vergeet ook niet om toegang te krijgen tot hun instellingen en pop-ups, cookies, geschiedenis, opgeslagen loggegevens, enz. te blokkeren. Als je kunt, blader dan in incognitomodus.

Bescherming tegen diefstal

Veel antivirussoftware heeft anti-diefstal functie, waarmee u via GPS kunt detecteren waar uw mobiele apparaat zich bevindt, en zelfs een opdracht kan sturen zodat alle gegevens op afstand worden verwijderd en de dief (of degene die uw mobiel vindt in geval van verlies) geen toegang heeft tot gevoelige gegevens , zoals bankieren, enz. Het is belangrijk om dit soort functies te activeren als een van deze diefstallen zich voordoet. Vertrouw niet op pincode, of schermpatronen, toegangswachtwoorden, enz., het zijn extra positieve barrières, maar het is het beste om de vindingrijkheid van de verdachte niet in twijfel te trekken.

Hiervoor raad ik je aan de Google-app voor Android te installeren Vind mijn apparaat, of wat je gebruikt de webservice. Als je de locatie op je mobiel hebt geactiveerd, kun je deze lokaliseren, hem laten overgaan voor het geval je hem kwijt bent, zodat je hem kunt vinden, en de gegevens voor de veiligheid op afstand wissen.

Veilige netwerken, donkere netwerken

naar versterk je netwerken Op mobiele apparaten moet u rekening houden met drie fundamentele punten die de Android-beveiliging verbeteren:

- maak geen verbinding met niet-vertrouwde draadloze netwerken, van BT binnen handbereik, of gratis WiFi-netwerken. Het kunnen lokvogels zijn om gemakkelijker toegang tot uw apparaat te krijgen.

- Gebruik je ze niet? Schakelt uit. U bespaart niet alleen de batterij, u kunt ook WiFi-netwerk, Bluetooth, NFC, Data uitschakelen. De vliegtuigmodus kan ook een snelle oplossing zijn om te activeren, maar houd er rekening mee dat u ook geen lijn zult hebben.

- Analyseer als je router heeft een kwetsbaarheid. Als dit het geval is, werkt u uw firmware bij als er beveiligingspatches zijn. Bijvoorbeeld met de WiFi Analyzer-app. Er zijn ook andere interessante apps zoals Fing, WiFi WPS/WPA Tester, enz.

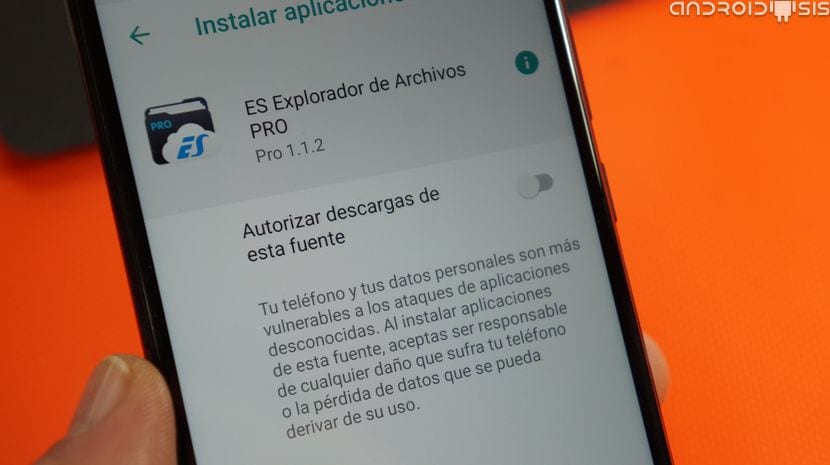

Onbekende bronnen en ROM's

Natuurlijk moet je altijd toestemming hebben om apps te installeren van onbekende oorsprong uit op uw Android-systeem:

- Ga naar Instellingen.

- Het vinden van "Onbekende bronnen" in andere UI-lagen kan iets anders worden genoemd, zoals "Onbekende apps installeren" of iets dergelijks.

- Ga naar binnen en je kunt het uitschakelen of de huidige systeem-apps zien die die toestemming hebben (die zouden er niet moeten zijn).

Wat betreft de de roms, als u niet besluit om zelf een andere versie of root te installeren, zou u in dit opzicht geen probleem moeten hebben. Alleen degenen die besluiten een ander ROM te installeren, kunnen deze problemen tegenkomen door ROM's te downloaden van (niet-officiële) websites van derden, die zijn gewijzigd met kwaadaardige code. Download daarom altijd van officiële websites.

Binaire blobs, eigen software en andere risico's

Andere beveiligingsproblemen waartegen alle gebruikers totaal onbeschermd zijn, ongeacht de configuraties en beveiligingsplug-ins die u gebruikt, zijn problemen die buiten de controle van de gebruiker:

- Software:

- Eigen of gesloten code: wanneer propriëtaire of closed source-apps of -services worden gebruikt, is er geen toegang tot de broncode van het programma en is het niet zeker wat het daadwerkelijk doet (achterdeurtjes om toegang op afstand mogelijk te maken zonder toestemming van de gebruiker, het volgen van gegevens, de beroemde bidirectionele telemetrie zoals sommigen het noemen, opzettelijke of onopzettelijke kwetsbaarheden, bugs, enz.), afgezien van de functies waarvoor het blijkbaar is ontworpen. Zelfs als er een beveiligingsprobleem wordt gedetecteerd, is de softwareontwikkelaar de enige die dit kan corrigeren en de juiste patches kan leveren. Maar daarvoor moet je vertrouwen op het goede werk van de ontwikkelaar en de wil om het snel te doen.

- Manipulatie in de open source supply chain: gratis en open source software ontsnapt ook niet aan veel van deze kwalen. Broncodes kunnen worden aangepast om opzettelijk kwetsbaarheden of achterdeuren te introduceren, evenals andere soorten kwaadaardige code, enz. Het is niet de eerste keer dat het gebeurt, dus je moet ook niet 100% vertrouwen. Het positieve is echter dat iedereen naar de broncode kan kijken en dergelijke problemen kan vinden en zelfs zelf kan patchen. Daarom is het veel moeilijker om iets te verbergen in bestanden die aan de hele wereld worden blootgesteld (open) dan in bestanden waar alleen een bedrijf of ontwikkelaar toegang toe heeft (gesloten).

- pit:

- binaire blobs: Dit zijn de modules of controllers (stuurprogramma's), evenals de firmware, die closed source of propriëtair is en in de Linux-kernel zit, daar geplaatst door bedrijven die bepaalde functies bevatten om hun apparaten te ondersteunen. Velen staan wantrouwend tegenover deze ondoorzichtige onderdelen, omdat ze dezelfde gevaren zouden hebben als gesloten software met een verzwarende omstandigheid, ze draaien niet in de gebruikersruimte, maar in de bevoorrechte ruimte, en daarom kunnen ze veel schadelijker zijn.

- Bugs en kwetsbaarheden: natuurlijk is noch Linux, noch enige andere besturingssysteemkernel 100% veilig, het heeft ook kwetsbaarheden en bugs die worden gedetecteerd en gecorrigeerd met nieuwe versies en updates, hoewel het ook waar is dat als er nieuwe versies uitkomen, er mogelijkheden zijn die andere mogelijke kwetsbaarheden of bugs worden toegevoegd die voorheen niet aanwezig waren. Iets dat met alle systemen en software ter wereld gebeurt, van welk type dan ook.

- Hardware:

- Torjan-hardware: De laatste tijd wordt er steeds meer gesproken over aangepaste hardware om er verborgen functies in op te nemen, of kwetsbaarder te maken. Dit soort modificaties kunnen worden gemaakt van de RTL-ontwerpen van de chips, tot en met de laatste ontwikkelingsfasen, zelfs wanneer het definitieve ontwerp de gieterij of halfgeleiderfabriek heeft bereikt, waarbij de maskers voor fotolithografie worden gewijzigd. En deze problemen zijn buitengewoon moeilijk op te sporen, zo niet onmogelijk. Dus als een regering of entiteit een veiligheidsbedreiging voor hun vijanden zou willen introduceren, zou dit de beste methode zijn.

- Kwetsbaarheden: Natuurlijk, zelfs als ze onbedoeld zijn, kunnen er ook hardwarekwetsbaarheden zijn, zoals gezien bij Spectre, Meltdown, Rowhammer, enz., en dit soort zijkanaalaanvallen kunnen zeer gecompromitteerde gegevens, zoals wachtwoorden, blootleggen.

Verwijderbare batterij, lipjes voor camera's en beveiligingsschakelaars

Dat zou je moeten weten, zelfs wanneer de mobiel wordt uitgeschakeld en de batterij is leeg, er is nog wat stroom over en de terminal kan worden gevolgd. Daarom gebruiken veel criminelen, om tracking te voorkomen, oude mobiele telefoons of mobiele telefoons die van de batterij kunnen worden verwijderd om ze volledig offline te halen. Helaas, zelfs als het geen misdaad is, maar om er 100% zeker van te zijn dat de mobiel niets meldt, is het zeldzaam dat je de batterij kunt verwijderen, bijna allemaal hebben ze deze geïntegreerd.

Sommige terminals, zoals de PinePhone van Pine64, en andere merken die zich toeleggen op het creëren van veilige mobiele telefoons en het verbeteren van de privacy, hebben hardware schakelaars voor het uitschakelen van gevoelige modules. Dat wil zeggen, enkele fysieke schakelaars waarmee je onderdelen zoals de camera, de microfoon of de wifi/BT-modem kunt uitschakelen, voor de zekerheid wanneer je deze elementen niet gebruikt.

Aangezien de overgrote meerderheid van de modellen het niet heeft, is een van de weinige dingen die we kunnen doen om afluisteren door camera voorkomen van het apparaat, het is gewoon: koop tabbladen om te bedekken dit wanneer u het niet gebruikt. De huidige multisensorsystemen voor de achter- of hoofdcamera van mobiele telefoons hebben dit echter wat moeilijker gemaakt, al kan het aan de voorkant nog wel. Sommige mobiele telefoons bevatten details om de privacy te verbeteren, zoals een camera die kan worden verborgen, wat ook gewaardeerd wordt.

Ik zou niet graag in de inktpot willen blijven biometrische sensoren, zoals vingerafdruklezers, gezichts- of oogherkenning. Deze gegevens zijn ook gevoelig en uniek, dus het is geen goed idee om ze in verkeerde handen te laten vallen. Helaas maken fabrikanten het steeds moeilijker om ze te omzeilen. Bijvoorbeeld:

- Ze zijn gegaan van het plaatsen van de vingerafdruksensor achter de mobiel of aan het ene uiteinde om ze onder het scherm zelf te plaatsen, of in de aan- en uitknop, dus je hebt geen andere keuze dan hem te gebruiken.

- Er zijn ook ontwikkelingen en patenten voor camera's onder het scherm zelf, een ander obstakel om het te verdoezelen.

Geheugenkaart en USB-kabel: pas op waar je ze neerzet

Afgezien van alles wat hierboven is gezegd, is er nog een aspect waarop: om op te letten is de geheugenkaart en de USB-gegevenspoort;. Het zijn elementen waarvan we niet mogen vergeten dat ze kunnen worden gebruikt als toegangsvectoren voor malware. Om het te vermijden:

- Sluit de Android-telefoon niet via een USB-kabel aan op een onbekende computer, zoals een internetcafé, openbare bibliotheek, enz.

- Plaats de microSD-kaart ook niet in computers die u niet vertrouwt, deze kan geïnfecteerd raken en vervolgens uw mobiele apparaat infecteren wanneer u deze plaatst.

- En, veel minder, gebruik een microSD die u vindt, het kan geen vergissing zijn, maar een opzettelijke handeling voor u om het te gebruiken en uzelf te infecteren met wat malware.

Schakel foutopsporing nu uit!

El debug-modus, of debuggen, van Android, kan handig zijn om toegang te krijgen tot bepaalde functies of informatie die belangrijk zijn voor ontwikkelaars, of in bepaalde specifieke gevallen. U moet het echter in de regel niet actief hebben, omdat sommige aanvallen hiervan kunnen profiteren. Om deze modus uit te schakelen:

- Ga naar Android-instellingen.

- U kunt in de zoekmachine zoeken naar "ontwikkelaar" en de opties voor ontwikkelaars verschijnen.

- Ga naar binnen en schakel deze optie uit.

Doet de herkomst van de smartphone ertoe?

LG Wing met draaibaar display

Last but not least, je moet altijd kies merken die niet op zwarte lijsten staan van bepaalde regeringen vanwege hun twijfelachtige veiligheid (en ik heb het niet over merken die ‘gestraft’ worden door geopolitieke oorlogen). Veel beter als ze Europees zijn, al valt er in die zin niet veel te kiezen. Bijvoorbeeld de FairPhone, die uit Nederland komt en gericht is op het verbeteren van de veiligheid, de privacy van gebruikers en meer duurzaamheid.

Een andere optie is om apparaten te gebruiken mobiele telefoons speciaal gericht op beveiliging, privacy en anonimiteit. Prachtige opties voor professioneel gebruik, zoals die van Silent Circle, maar als je rekening houdt met alle tips in deze tutorial, kun je degene kiezen die je voorkeur heeft en een goed beveiligingsniveau verkrijgen.